Mit dem NIS2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG) sind neue und deutlich strengere Cyberverpflichtungen auf dem Weg. Für viele Unternehmen bedeutet die NIS2-Richtlinie nicht mehr nur die Einhaltung von Vorgaben, sondern einen grundlegenden Wandel in der Sicherheitsstrategie. Während einige Firmen zunächst Self-Assessments durchgeführt haben, wird in der nächsten Phase der Schwerpunkt auf operative Resilienz liegen. Genau hier setzt die „Assume Breach“-Mentalität an.

KI-gestützte und automatisierte Angriffe umgehen klassische Schutzmechanismen immer häufiger. Das Prinzip „Assume Breach“ fordert, von einer potenziellen Kompromittierung auszugehen, Erkennungs- und Reaktionsmechanismen innerhalb der IT-Infrastruktur zu verankern und Geschäftskontinuität selbst unter Druck sicherzustellen. Es geht darum, Vorfälle nicht nur zu erkennen, sondern sie schnell einzudämmen, zu beheben und systematisch daraus zu lernen.

Für Führungskräfte im Bereich Cybersecurity bedeutet „Assume Breach“ einen Paradigmenwechsel: weg von punktueller Compliance, hin zu kontinuierlicher Einsatzbereitschaft. Organisationen müssen Reaktionspläne regelmäßig testen, Teams gezielt schulen, Systeme rund um die Uhr überwachen und externe Expertise einbinden. Unternehmen sollten NIS2 und ähnliche Vorgaben nicht als Pflicht begreifen, sondern als strategische Grundlage nachhaltiger Cyberresilienz.

Eye Security befähigt Organisationen, diese Transformation erfolgreich zu gestalten und Bedrohungen nachhaltig einen Schritt voraus zu bleiben.

Der aktuelle Stand der NIS2-Umsetzung in Deutschland

Der Bundestag hat am 13. November 2025 das NIS2UmsuCG verabschiedet, womit die EU-Richtlinie NIS2 in deutsches Recht überführt werden soll. Das Gesetz sieht eine Neufassung des BSI-Gesetzes (BSIG) vor, in der die materiellen Pflichten der NIS2-Richtlinie verankert werden. Allerdings muss das Gesetz noch den Bundesrat passieren und anschließend im Bundesgesetzblatt offiziell veröffentlicht werden, bevor es in Kraft treten kann. Teile des Gesetzgebungsverfahrens könnten sich bis Anfang 2026 hinziehen.

Ziel und Anwendungsbereich des NIS2UmsuCG

Das NIS2-Umsetzungs- und Cyberresilienzstärkungs-Gesetz (NIS2UmsuCG) bringt die EU-Richtlinie NIS2 in deutsches Recht und legt den Rahmen für die Cyberresilienz „wichtiger“ und „besonders wichtiger“ Einrichtungen fest. Unternehmen müssen nachweisen, dass ihre Prozesse geeignet sind, Cyberangriffe abzuwehren. Kernpunkte sind ein erweiterter Anwendungsbereich, verpflichtendes Risikomanagement (systematische Risikoanalysen), technische und organisatorische Sicherheitsmaßnahmen, Meldepflichten bei Sicherheitsvorfällen sowie Aufsichts- und Sanktionsbefugnisse, einschließlich hoher Bußgelder.

Deutlich erweiterter Kreis betroffener Unternehmen

Viele Unternehmen müssen sich darauf einstellen, dass nicht nur klassische KRITIS-Betreiber (kritische Infrastrukturen) betroffen sind, sondern auch „wichtige Einrichtungen“ außerhalb der vorherigen Definitionen. Insgesamt sollen rund 29.500 Unternehmen in Deutschland von NIS2 betroffen sein, wenn man die Kategorien „wichtige“ und „besonders wichtige“ Einrichtungen berücksichtigt.

Warum Abwarten keine Option ist

Für Unternehmen gilt: Verzögerung ist riskant. Selbst vor der formellen Verkündung im Bundesgesetzblatt können EU-weite Lieferanten- und Versicherungsanforderungen NIS2-konforme Nachweise verlangen. Grundlegende Änderungen sind nicht mehr zu erwarten.

Die Koordination der Maßnahmen übernimmt künftig das BSI in seiner Funktion als CISO Bund.

Rolle des BSI und erweiterte Aufsichtsbefugnisse

Die Aufsichtsbefugnisse der Behörde werden deutlich ausgeweitet. Stichprobenprüfungen, Nachweispflichten und Kontrollen sollen sicherstellen, dass Unternehmen die Vorgaben einhalten.

Neue Meldepflichten und Registrierung beim BSI

Im Gesetzesentwurf ist eine erweiterte Meldepflicht vorgesehen. Sicherheitsvorfälle müssen künftig innerhalb eines gestaffelten Melderegimes gemeldet werden: die Erstmeldung innerhalb von 24 Stunden, eine Zwischenmeldung nach 72 Stunden und ein Abschlussbericht nach einem Monat. Unabhängig von einem konkreten Vorfall ist eine Registrierung beim BSI verpflichtend; in bestimmten Fällen kann das BSI auch eine zwangsweise Registrierung anordnen.

Verpflichtendes ISMS und umfassende Sicherheitsmaßnahmen

Unternehmen sind verpflichtet, ein umfassendes Informationssicherheitsmanagementsystem (ISMS) einzuführen oder bestehende Systeme entsprechend zu erweitern. Die Maßnahmen betreffen alle zentralen Sicherheitsbereiche, von der Entwicklung von Sicherheits- und Risikokonzepten über Vorfall-, Notfall- und Krisenmanagement bis hin zu Lieferketten- und Einkaufssteuerung.

Technische, organisatorische und personelle Anforderungen

Ergänzend gehören Schulungen und Awareness-Maßnahmen, Verschlüsselung, Authentifizierung, Zugangskontrollen sowie Asset- und Schwachstellenmanagement dazu. Auch sichere Kommunikationswege und Notfallkommunikation müssen gewährleistet sein. Eine Zertifizierung nach ISO/IEC 27001:2022 oder nach BSI IT-Grundschutz kann dabei als Nachweis für die Einhaltung der Compliance-Anforderungen dienen.

Persönliche Haftung und Verantwortung der Geschäftsleitung

Ein weiterer wesentlicher Aspekt ist die Verantwortung der Führungsebene. Geschäftsführer und Vorstände werden nicht mehr nur als Tippgeber gesehen, sondern haften aktiv für die Cyber-Resilienz ihres Unternehmens. Das Gesetz sieht klare Führungsrollen vor, was bedeutet, dass Entscheider über Cyber-Risiken nicht mehr nur informiert werden, sondern sie müssen strategisch handeln.

Erweiterter Anwendungsbereich: Von KRITIS zu großen Teilen des Mittelstands

Die NIS2-Cybersicherheitsvorgaben erweitern den Adressatenkreis deutlich im Vergleich zu den Vorgängervorschriften. Während diese sich vor allem auf Betreiber kritischer Infrastrukturen konzentrierten, richten sich die neuen Regeln auch an große Teile der mittelständischen Industrie. Ziel ist es, die Resilienz digitaler Prozesse zu erhöhen, unabhängig davon, ob ein Unternehmen physische Versorgungsleistungen erbringt.

Schwellenwerte und Kriterien für die NIS2-Betroffenheit

Unternehmen fallen bereits dann unter NIS2, wenn ihre Tätigkeit in den im BSIG n.F. definierten Sektoren angesiedelt ist und sie als „mittleres Unternehmen“ gelten. Dies ist der Fall, sobald ein Unternehmen mehr als 50 Mitarbeiter beschäftigt oder Jahresumsatz und Bilanzsumme jeweils über 10 Mio. € liegen. Vernachlässigbare Tätigkeiten bleiben dabei unberücksichtigt.

Welche Branchen und Unternehmensarten erfasst sind

Die erfassten Sektoren reichen von Energie, Verkehr und digitaler Infrastruktur über das verarbeitende Gewerbe bis hin zu Diensten des Digitalsektors, einschließlich Managed Services. Je größer ein Unternehmen und je relevanter sein Sektor, desto umfangreicher die Pflichten. Bestimmte Unternehmen, insbesondere in den Bereichen Digitales und Telekommunikation, sind unabhängig von ihrer Größe erfasst.

Bedeutung der Registrierungspflicht für betroffene Unternehmen

Darüber hinaus besteht eine Registrierungspflicht. Unternehmen müssen sich innerhalb von drei Monaten bei einer Meldestelle des BSI und BBK registrieren, sobald sie unter NIS2 fallen. Die Registrierung signalisiert, dass das Unternehmen die NIS2-Pflichten als relevant einstuft und sollte daher sorgfältig vorbereitet werden.

Meldeprozesse und technische Umsetzung durch das BSI

Eine Registrierung als „besonders wichtige“ oder „wichtige“ Einrichtung sowie die Meldung von Sicherheitsvorfällen nach § 32 BSIG-E ist erst nach Inkrafttreten des Gesetzes möglich. Das BSI wird zu diesem Zeitpunkt ein digitales Meldeportal bereitstellen, über das sowohl die Registrierung als auch die anschließende Meldung von Vorfällen erfolgen kann.

👉 NIS2-Betroffenheitsprüfung starten

Der Wandel von Compliance zu operativer Resilienz

Viele Unternehmen denken bei NIS2 zunächst an das Ausfüllen von Fragebögen, Audits und an den Nachweis von Maßnahmen. Doch Resilienz verlangt mehr. Es reicht nicht, Sicherheitsmaßnahmen auf dem Papier zu haben. Entscheidend ist, dass diese Maßnahmen im Alltag funktionieren.

Darum geht es nicht nur um Prävention, sondern um Erkennung, Reaktion und Wiederherstellung. Unternehmen müssen Fähigkeiten aufbauen, um Anomalien früh zu erkennen, Vorfälle professionell zu behandeln und aus ihnen zu lernen. Hierfür sind technische Mittel nötig, wie ein Security Operations Center (SOC), kontinuierliches Monitoring und Incident-Response-Pläne. Aber mindestens ebenso wichtig ist die organisatorische Vorbereitung: Verantwortlichkeiten, Eskalationspfade und Kommunikation müssen klar definiert sein.

↘ NIS2-Umsetzung: Was können „besonders wichtige“ und „wichtige“ Einrichtungen noch heute tun? Hier erfahren Sie mehr.

Warum jetzt handeln wichtig ist

Sobald das NIS2-Umsetzungsgesetz in Kraft ist, werden viele der neuen Verpflichtungen sofort relevant. Es ist riskant, erst dann zu reagieren. Unternehmen, die frühzeitig eine strategische Vorbereitung starten, haben einen entscheidenden Vorteil. Sie können nicht nur Compliance sichern, sondern Cyberresilienz etablieren.

Wenn Sie jetzt Ihre Sicherheitsstrategie ausrichten, schaffen Sie eine belastbare Grundlage für kontinuierliche Sicherheitsverbesserung, Risikomanagement und Nachweisführung. Darüber hinaus wird es mit Blick auf die Aufsicht durch das BSI wichtig sein, Nachweise in strukturierter Form zu erbringen. Die Dokumentation, Prozesse und technische Maßnahmen müssen auditierbar sein.

↘ Mehr erfahren: Bestandteile einer Risikoanalyse im Sinne der NIS2-Richtlinie

Auch die Lieferkette spielt eine zentrale Rolle. Unternehmen müssen sich nicht nur um ihre eigenen Risiken kümmern, sondern auch die Cyber-Resilienz ihrer Dienstleister, Partner und Zulieferer stärker in den Blick nehmen. In der Praxis heißt das, dass Verträge, Prozessketten und Zugriffsrechte neu bewertet werden müssen, um künftigen NIS2-Verpflichtungen gerecht zu werden.

↘ Mehr erfahren: Best-Practice-Empfehlungen für Anforderungen an Lieferanten zur Gewährleistung der Informationssicherheit in Kritischen Infrastrukturen

Ist Ihr IT-Team dafür gerüstet?

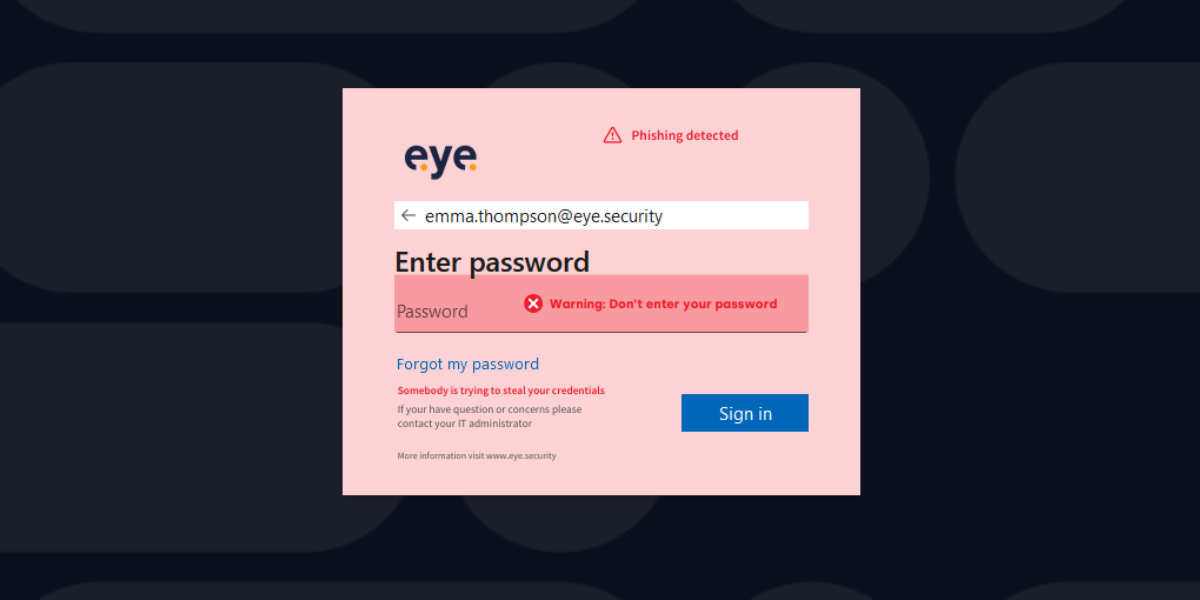

Viele Organisationen gehen davon aus, dass ihre internen IT-Teams sämtliche Aspekte der Cybersecurity abdecken können. In der Praxis werden moderne Bedrohungen jedoch zunehmend komplexer und stammen häufig aus legitimen Konten vertrauenswürdiger Beteiligter, was ihre Erkennung und Abwehr erschwert. Selbst besonders aufmerksame Mitarbeitende können Opfer solcher Angriffe werden. Da Angreifer heute auf professionellem Niveau agieren, ist eine ebenso qualifizierte Gegenstrategie erforderlich: Fachleute mit entsprechender Ausbildung und Erfahrung, die hochentwickelte Bedrohungen erkennen, einordnen und neutralisieren können.

Die meisten internen IT-Teams verfügen nicht dauerhaft über die Ressourcen, um auf diesem Niveau zu operieren. Auch Managed Service Provider (MSPs) leisten wertvolle Unterstützung, verfügen jedoch möglicherweise nicht über die Tiefe an Fachwissen oder Kapazitäten eines spezialisierten Cybersecurity-Anbieters.

Für Organisationen, die NIS2-Anforderungen zuverlässig erfüllen möchten, kann die Zusammenarbeit mit einem Managed Detection & Response (MDR)-Anbieter oder die Implementierung eines strukturierten Cybersecurity-Frameworks entscheidend sein. Dies gewährleistet, dass Vorfälle von erfahrenen Fachleuten bearbeitet, Bedrohungen rund um die Uhr überwacht und Cybersecurity-Praktiken validiert sowie zertifiziert werden.

NIS2: Was bei Nicht-Einhaltung droht

Wenn ein Unternehmen seine Pflichten unter dem zukünftigen NIS2UmsuCG nicht erfüllt, können erhebliche Konsequenzen folgen. Das BSI könnte verpflichtende Sicherheitsmaßnahmen anordnen oder bei schweren Mängeln sogar eine externe Aufsicht einsetzen. Darüber hinaus drohen empfindliche Bußgelder.

Das Bußgeldsystem orientiert sich am weltweiten Konzernumsatz und unterscheidet zwischen „besonders wichtigen“ und „wichtigen“ Einrichtungen. Besonders wichtige Einrichtungen können mit bis zu 10 Mio. € oder bis zu 2 % des weltweiten Jahresumsatzes belegt werden, während bei wichtigen Einrichtungen Bußgelder von bis zu 7 Mio. € oder bis zu 1,4 % des weltweiten Jahresumsatzes drohen.

Neben finanziellen Sanktionen sind auch weitergehende Aufsichtsmaßnahmen, behördliche Anordnungen und die persönliche Verantwortlichkeit der Leitung möglich. Unternehmen riskieren zudem nicht nur finanzielle Schäden, sondern auch Reputationsverlust, wenn sie als unsichere Partner wahrgenommen werden.

Wie bei der DSGVO zählen verspätete oder unvollständige Meldungen sowie unzureichende Sicherheitsmaßnahmen zu den häufigsten Auslösern für Sanktionen. Unternehmen sollten daher sicherstellen, dass Meldepflichten eingehalten, Sicherheitsmaßnahmen angemessen umgesetzt und Verantwortlichkeiten klar definiert sind, um finanzielle und regulatorische Risiken zu minimieren.

Das Gesetz signalisiert damit unmissverständlich, dass Cyberresilienz und Compliance künftig Kernaufgaben der Unternehmensführung sind.

Ihr Fahrplan zur NIS2-Compliance: NIS2-Umsetzungsroadmap von der Analyse zur nachhaltigen Resilienz

Prüfen Sie, ob Ihr Unternehmen unter Berücksichtigung branchenspezifischer Kriterien in den Anwendungsbereich des BSIG n. F. fällt. Ist dies der Fall, bereiten Sie die Registrierung bei der gemeinsamen Registrierungsstelle von BSI und BBK vor und benennen Sie eine interne Kontaktstelle.

1. Assessment. Standortbestimmung und Gap-Analyse

Zu Beginn erfolgt eine umfassende Analyse der bestehenden Sicherheits-, Compliance- und Governance-Strukturen. Dazu gehören die Prüfung relevanter Dokumentationen (Policies, Prozesse, Nachweise) sowie strukturierte Interviews mit Schlüsselrollen aus IT, Security, Recht, Einkauf, Risiko und Management. Ziel ist eine realistische Einschätzung des aktuellen Reifegrads, der NIS2-relevanten Lücken und der organisatorischen Verantwortlichkeiten.

2. Roadmap. Maßnahmenplanung und Priorisierung

Auf Grundlage des Assessments wird eine praxisnahe, risikoorientierte Roadmap entwickelt. Diese enthält fachliche, organisatorische und technische Maßnahmen, priorisiert nach Wirksamkeit, Aufwand, Abhängigkeiten und geschäftskritischen Risiken. Budgets, Rollen, Zeitpläne sowie notwendige Skills oder Partnerressourcen werden festgelegt.

3. Design und Implementierung. Aufbau und Integration von Sicherheitsarchitekturen

In dieser Phase werden Zielprozesse (z. B. Incident Handling, Reporting, Monitoring), Rollenmodelle (inkl. Management-Aufsichtspflichten) sowie technische und organisatorische Kontrollen nach NIS2 definiert und stufenweise implementiert. Dazu zählen u. a. den Aufbau oder Anpassung eines Informationssicherheits-Managementsystems (ISMS) nach den BSIG-neu-Vorgaben; dokumentierte Policies, Verantwortlichkeiten und Prozesse (Security Controls, Notfall- und Krisenmanagement, Lieferkettenprozesse, Awareness-Programme und Reporting-Strukturen).

4. Operate & Review. Betrieb, Monitoring und kontinuierliche Verbesserung

Nach der Implementierung werden die Systeme, Prozesse und Kontrollen in den Regelbetrieb überführt und kontinuierlich überwacht. Dazu gehören KPI-gestütztes Reporting, regelmäßige Reviews, Audits, Übungen (z. B. Tabletop- oder Red-Team-Simulationen) sowie die fortlaufende Optimierung gemäß aktueller Bedrohungslage, regulatorischer Änderungen und Lessons Learned. Kritische Assets identifizieren, Bedrohungen bewerten, Sicherheitsmaßnahmen priorisieren; regelmäßige Risiko-Reviews implementieren.

5. Meldepflichten und Nachweisführung für Compliance vorbereiten

Beginnen Sie frühzeitig damit, Dokumentationen, Logs, Berichte und weitere Nachweise zu sammeln, die die Einhaltung der Sorgfaltspflichten („Due Care“) belegen, sobald das Gesetz in Kraft tritt. Ziehen Sie zudem eine ISO-27001-Zertifizierung in Betracht, falls noch nicht vorhanden. Sie bietet eine solide Grundlage und genießt breite Anerkennung. Dazu sollten Sie Prozesse für zeitnahe Erfassung, Klassifikation und Meldung von Sicherheitsvorfällen etablieren und Schnittstellen zu Behörden definieren.

6. Lieferketten und Verträge prüfen

Anforderungen von Kunden, Partnern und Versicherungen auf NIS2-Konformität prüfen und vertraglich absichern: Prüfen Sie die Cybersicherheitsmaßnahmen Ihrer zentralen Dienstleister und Lieferanten durch regelmäßige Audits. Legen Sie zudem vertragliche Sicherheitsanforderungen fest, die sich an den künftigen NIS2-Pflichten orientieren.

7. Kontinuierliche Compliance. Langfristige Resilienz verankern („Assume Breach“)

Etablieren Sie kontinuierliche Detection-, Threat-Hunting- und Response-Fähigkeiten. Richten Sie Ihre Sicherheitsstrategie konsequent auf Cyberresilienz aus.

Fazit und Handlungsempfehlungen

Unternehmen, die jetzt proaktiv handeln, reduzieren nicht nur rechtliches Risiko, sondern stärken die operative Resilienz und verschaffen sich strategische Vorteile gegenüber Wettbewerbern, die auf die formelle Verkündung warten. Die NIS2-konforme Vorbereitung sollte integraler Bestandteil der Cyberstrategie sein, nicht nur eine regulatorische Pflicht.

NIS2 markiert keinen kurzfristigen regulatorischen Meilenstein, sondern einen strukturellen Wendepunkt im Umgang mit Cyberrisiken. Für betroffene Unternehmen geht es darum, Sicherheitsfähigkeiten dauerhaft in Organisation, Prozesse und Technologie zu integrieren. Wer NIS2 als Anlass nutzt, Erkennungs-, Reaktions- und Wiederherstellungsfähigkeit systematisch auszubauen, schafft eine belastbare Grundlage für den Umgang mit realen Angriffsszenarien. In einem Umfeld, in dem Sicherheitsvorfälle nicht mehr die Ausnahme sind, wird operative Resilienz damit zum entscheidenden Faktor für Compliance, für Geschäftskontinuität und für nachhaltiges Vertrauen bei Kunden, Partnern und Aufsichtsbehörden.