CEO Fraud, auch als „Chef-Masche“ oder „Fake President Fraud“ bekannt, ist eine Form des Business Email Compromise. Kriminelle geben sich per E-Mail als Geschäftsführer:in (CEO), Finanzchef:in oder eine andere hochrangige Führungskraft eines Unternehmens aus. Ziel ist es, Mitarbeitende – meist aus der Buchhaltung oder dem Finanzbereich – zur Überweisung größerer Geldbeträge auf ein vom Betrüger kontrolliertes Konto zu bewegen.

Aktuelle Zahlen und Entwicklungen in Deutschland

Viele Mitarbeitende mit einer unternehmenseigenen E-Mail-Adresse wissen nicht, dass es CEO Fraud gibt. So ergab eine Umfrage, dass eine Mehrzahl (61%) der Teilnehmer erst durch die Umfrage erfahren hat, was CEO Fraud ist.

CEO Fraud bleibt auch 2025 eine ernstzunehmende Bedrohung für Unternehmen. Zwar war die Zahl der Fälle laut Allianz Trade bereits 2024 stabil, doch das Schadenvolumen wurde deutlich höher eingeschätzt – mit einer prognostizierten Steigerung von über 50 %. Der Grund dafür: Betrüger nutzen zunehmend KI-Tools und Deepfakes, um ihre Angriffe noch glaubwürdiger und gezielter zu gestalten. Die Erwartung für 2025 ist, dass diese Entwicklung anhält und sich die Maschen weiter professionalisieren. Unternehmen sollten sich daher nicht in Sicherheit wiegen, sondern aktiv in Aufklärung, Schulung und technische Schutzmaßnahmen investieren.

Die Quellenlage zu aktuellen Schadenszahlen durch CEO Fraud in Deutschland ist nur begrenzt verfügbar, allerdings entstanden laut der IHK Schwaben seit 2013 bei rund 250 Unternehmen in Deutschland ein Schaden von insgesamt 110 Millionen Euro durch CEO Fraud.

Weltweit wurde der Schaden durch CEO Fraud seit Oktober 2013 auf 3,1 Milliarden US-Dollar geschätzt.

Wie funktioniert CEO Fraud?

Der Prozess ist meist sehr ähnlich. So erschleichen sich Cyberkriminelle Geld oder sensible Daten durch den Betrug als angeblicher CEO oder Vorgesetzter:

Recherche & Vorbereitung

Die Angreifer sammeln öffentlich zugängliche Informationen über das Unternehmen (z. B. über Website, Social Media, Presseartikel), um Struktur, Zuständigkeiten und typische Kommunikationsweisen zu verstehen.

Spoofing oder kompromittierte E-Mail-Adresse

Sie nutzen entweder gefälschte E-Mail-Adressen, die fast identisch mit der echten Firmenadresse sind, oder hacken sich in einen realen E-Mail-Account ein.

Druck & Dringlichkeit

In der Mail wird oft Zeitdruck aufgebaut („bitte sofort überweisen“), und der/die Mitarbeitende wird gebeten, die Anfrage vertraulich zu behandeln („nicht mit anderen sprechen“), um interne Sicherheitsmechanismen zu umgehen.

Geldtransfer auf ein Fremdkonto

Das Ziel ist die Überweisung hoher Summen auf ein ausländisches Konto, von dem das Geld schnell weitergeleitet wird – meist unwiederbringlich.

Die unterschätzte Gefahr: Welche Folgen CEO Fraud für Unternehmen hat

CEO Fraud ist kein Einzelfall mehr. Immer mehr - auch kleinere - Unternehmen in Deutschland werden zur Zielscheibe dieser raffinierten Betrugsmasche. Wir zeigen, welche Auswirkungen CEO Fraud tatsächlich für Unternehmen haben kann – finanziell, rechtlich und strategisch.

Hohe finanzielle Verluste

Der offensichtlichste Schaden: das erschlichene Geld ist weg. Und meist für immer. Denn die Betrüger agieren professionell, schleusen das Geld schnell ins Ausland oder nutzen Krypto-Währungen. Unternehmen verlieren auf einen Schlag sechs- oder sogar siebenstellige Beträge. Rückbuchungen sind selten möglich. Und auch Versicherungen übernehmen nur dann, wenn nachweislich ausreichende Schutzmaßnahmen getroffen wurden.

Rechtliche und vertragliche Konsequenzen

Fehlende Sicherheitsvorkehrungen oder interne Kontrollmechanismen können zu rechtlichen Problemen führen. Unternehmen haften möglicherweise gegenüber Geschäftspartnern, Kunden oder Investoren. Besonders kritisch wird es, wenn zusätzlich personenbezogene Daten betroffen sind – dann drohen auch Datenschutz-Verstöße und Bußgelder. Auch Mitarbeitende, die der Betrugsmasche aufgesessen sind, stehen unter Beobachtung – mit möglichen arbeitsrechtlichen Konsequenzen.

Mögliche Reputationsschäden

Ein CEO Fraud ist nicht nur intern ein Desaster – auch das Image nach außen leidet. Geschäftspartner verlieren Vertrauen, Kunden stellen Fragen und Medien berichten mit wachsender Aufmerksamkeit über solche Fälle. Die Folge: langanhaltende Imageverluste, die sich negativ auf Kundenbindung, Vertrieb und Wachstum auswirken können.

Interner Stressfaktor

CEO Fraud hinterlässt Spuren im Unternehmen. Mitarbeitende fühlen sich verunsichert, zum Teil sogar schuldig. Es entsteht ein enormer Aufklärungs- und Kommunikationsbedarf – intern wie extern. Geschäftsprozesse werden überprüft, Rollen und Verantwortlichkeiten neu aufgestellt. All das kostet Zeit, Geld und Nerven.

CEO Fraud: Die Merkmale der Chef-Masche erkennen

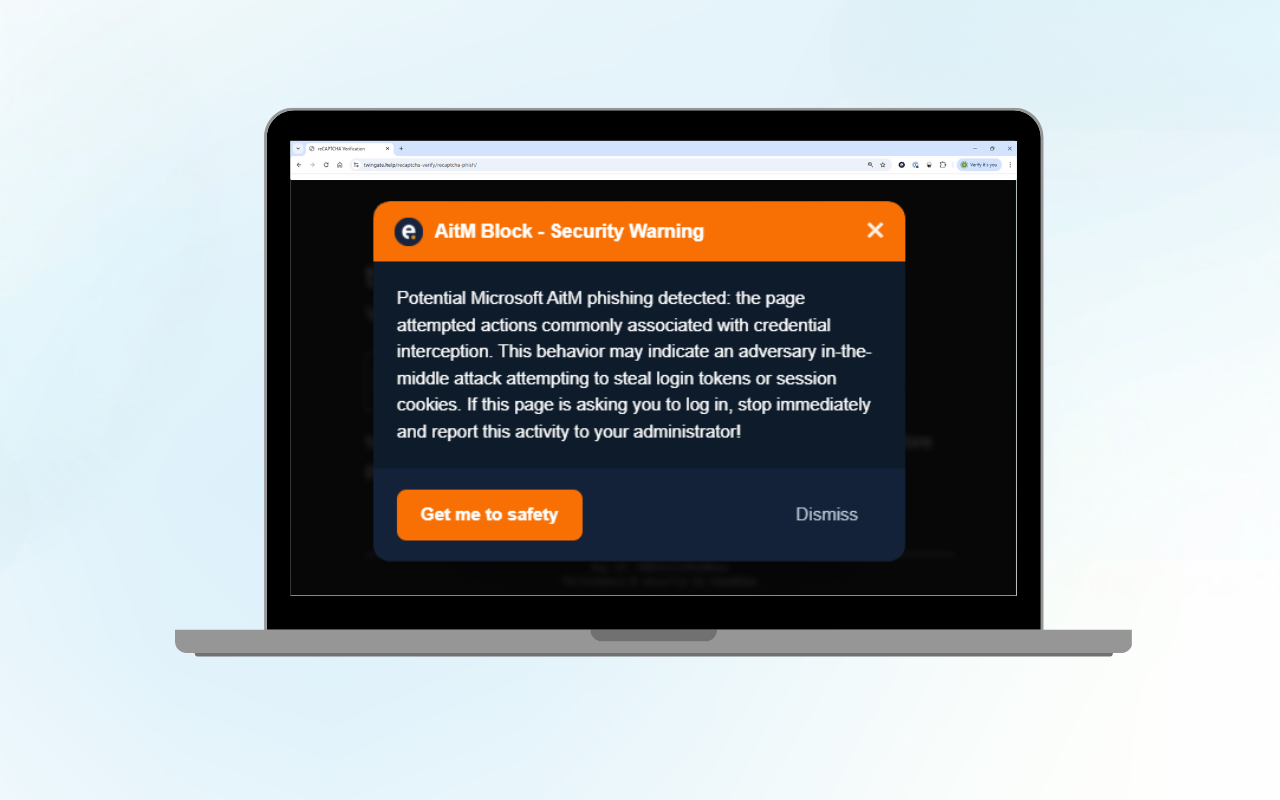

CEO-Fraud-Angriffe sind oft so gut vorbereitet, dass sie auf den ersten Blick kaum zu erkennen sind. Umso wichtiger ist es, die typischen Merkmale zu kennen.

Gefälschte, aber glaubwürdige Absenderadressen

Die Betrüger verwenden E-Mail-Adressen, die denen der Geschäftsleitung täuschend ähnlich sind. Oft werden Domains minimal abgeändert (z. B. statt „example.de“ wird „examp1e.de“ genutzt) oder sogenannte Spoofing-Techniken eingesetzt, bei denen der echte Name und die Adresse im E-Mail-Client angezeigt werden – obwohl sie nicht echt sind.

Hoher Zeitdruck und Dringlichkeit

Die Nachrichten vermitteln meist einen sehr dringlichen Handlungsbedarf. Formulierungen wie „bitte sofort und vertraulich bearbeiten“ oder „wir stehen kurz vor einer Frist“ sollen Mitarbeitende unter Stress setzen und zu vorschnellen Entscheidungen verleiten – ganz bewusst.

Autorität und Hierarchiedruck

CEO Fraud nutzt psychologische Mechanismen aus: Wer erhält schon täglich eine direkte E-Mail vom Geschäftsführer oder der Geschäftsführerin? Viele Mitarbeitende neigen dazu, Anweisungen von oben ohne Rückfrage umzusetzen – besonders wenn explizit darauf hingewiesen wird, dass niemand sonst eingeweiht werden soll.

Aufforderung zu Überweisungen oder Datenfreigabe

Im Zentrum der Angriffe stehen meist finanzielle Transaktionen – hohe Überweisungen auf ausländische Konten oder das Freigeben vertraulicher Geschäftsinformationen. Teilweise fordern die Betrüger auch sensible Kundendaten, Zugangsdaten oder IT-Logins an.

Gut recherchierter Kontext

Cyberkriminelle gehen nicht unvorbereitet vor. Sie analysieren das Unternehmen vorab: über LinkedIn, Pressemitteilungen, Webseiten oder Social Media. Sie wissen, wer wann im Urlaub ist, wer welche Position hat und woran das Unternehmen gerade arbeitet. Dadurch erscheinen ihre Nachrichten glaubwürdig und intern abgestimmt.

Keine Rückfragen erwünscht

Ein weiteres Warnsignal: Die Täter bitten häufig ausdrücklich darum, keine Rücksprache zu halten – weder mit Kolleg:innen noch mit Vorgesetzten. Wer eine solche Bitte liest, sollte sofort stutzig werden.

CEO Fraud in der Praxis – drei Fälle

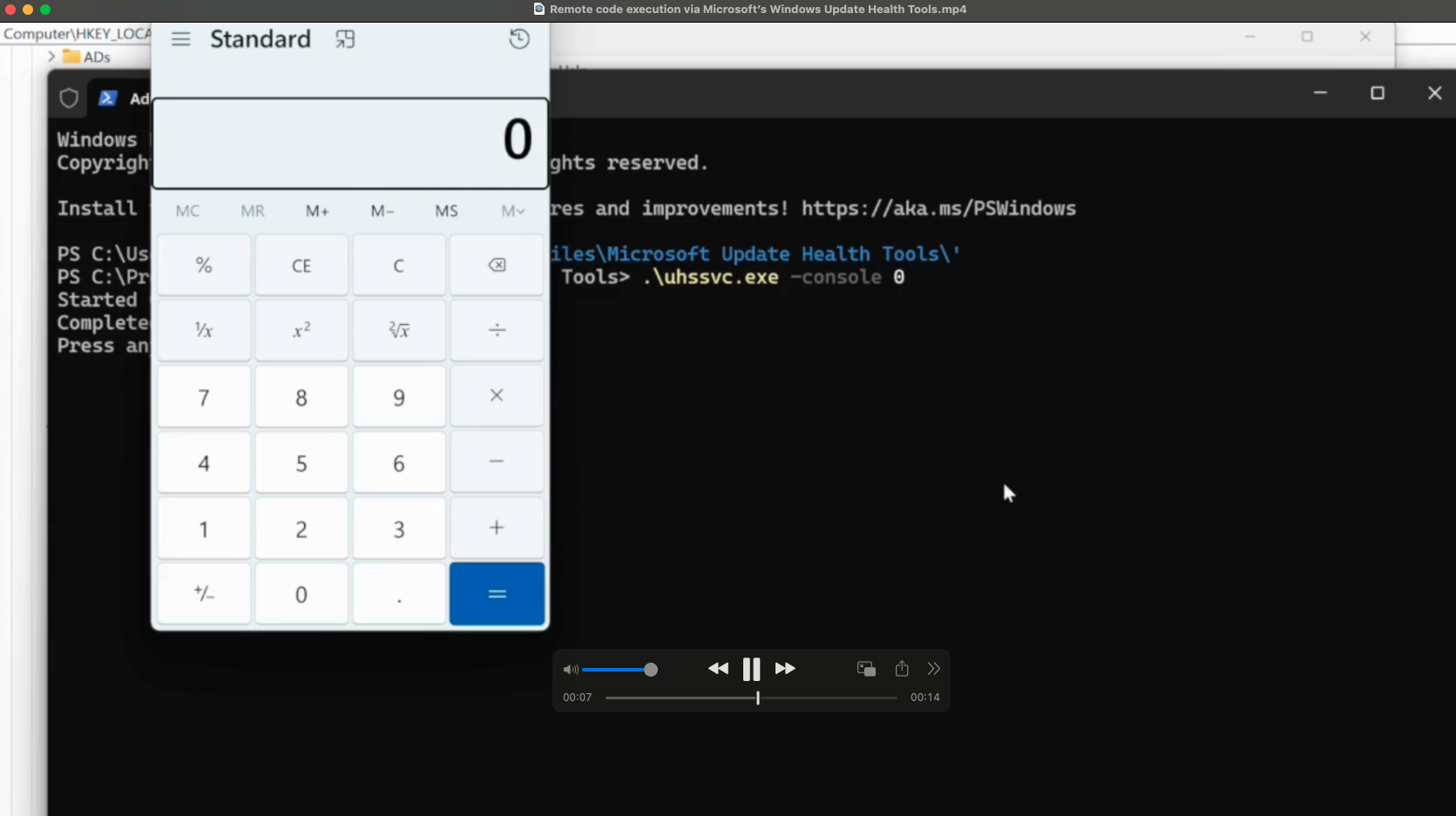

CEO Fraud trifft nicht nur Konzerngiganten sondern auch kleine und mittelständische Unternehmen, während noch 2017 CEO Fraud hauptsächlich per Mail stattfand, sind jetzt raffinierte KI-gestütze Angriffe bekannt, die so noch realistischer wirken.

CEO Fraud, Hofpfisterei München (Deutschland, ca. 2017)

Die traditionsreiche Bäckerei Hofpfisterei in München wurde Opfer eines CEO-Fraud-Angriffs, bei dem chinesische Hacker die Buchhaltung mit einer gefälschten E-Mail des Geschäftsführers dazu brachten, insgesamt 1,9 Millionen Euro auf ein ausländisches Konto nach Hongkong zu überweisen.

Deepfake Audio-Betrug, Energieunternehmen (Großbritannien, 2024)

Ein britisches Energieunternehmen wurde Opfer eines CEO-Fraud-Angriffs, bei dem Betrüger mithilfe von KI-generiertem Audio die Stimme des Geschäftsführers des deutschen Mutterkonzerns imitierten. Die Angreifer überzeugten einen Mitarbeiter, 243.000 US-Dollar auf ein betrügerisches Konto zu überweisen. Dieser Fall zeigt, wie Deepfake-Technologien genutzt werden, um die Glaubwürdigkeit von Betrugsversuchen zu erhöhen.

Video-Deepfake, WPP (Großbritannien, 2024)

Im Mai 2024 wurde WPP-CEO Mark Read Ziel eines Deepfake-Betrugsversuchs: Betrüger nutzten KI, um ein gefälschtes Teams-Meeting mit seiner Stimme und seinem Bild zu inszenieren. Sie forderten darin Geld und Daten von einem Agenturleiter. Der Versuch scheiterte dank der Aufmerksamkeit des Mitarbeiters. Der Fall zeigt, wie raffiniert CEO Fraud durch KI geworden ist.

Maßnahmen bei CEO Fraud

Ihr Unternehmen ist von CEO Fraud betroffen, was nun? Diese Schritte sollten Sie im Fall der Fälle befolgen:

Schritt 1. Sofort reagieren

- Zahlungen stoppen: Wenn möglich, sollte die Bank sofort kontaktiert und versucht werden, die Überweisung zu stoppen oder zurückzubuchen.

- Konten prüfen: Überprüfen, ob noch weitere verdächtige Transaktionen getätigt wurden.

Schritt 2. Interne Meldung

- IT und Geschäftsleitung informieren: Die IT-Abteilung, der Datenschutzbeauftragte und die Geschäftsführung müssen sofort informiert werden.

- Vorfall dokumentieren: Alle relevanten Informationen (E-Mails, Telefonnummern, Zahlungsanweisungen, Uhrzeiten etc.) sichern und dokumentieren.

Schritt 3. Polizei einschalten

- Strafanzeige stellen: Der Vorfall sollte umgehend bei der Polizei oder beim Landeskriminalamt gemeldet werden. In Deutschland ist der Straftatbestand meist Betrug oder Datenveränderung.

- Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) kann informiert werden.

Schritt 4: IT-Forensik & Sicherheitsüberprüfung

- E-Mail-Systeme prüfen: Wurde die echte E-Mail kompromittiert oder war es ein Spoofing-Angriff? Die IT sollte das System auf Einfallstore oder Sicherheitslücken überprüfen.

- Zugänge ändern: Passwörter und Zugangsdaten, insbesondere von Führungskräften, sollten sofort geändert werden.

Schritt 5: Betroffene informieren

- Mitarbeiter schulen: Den Vorfall zum Anlass nehmen, um Awareness im Unternehmen zu schärfen – speziell in Finanz- und Assistenzabteilungen.

- Kunden oder Partner informieren: Wenn sensible Daten betroffen sind, kann je nach DSGVO auch eine Meldung an die Datenschutzbehörde und die Betroffenen erforderlich sein.

Schritt 6: Langfristige Prävention

- Vier-Augen-Prinzip einführen: Für alle Zahlungsfreigaben – besonders bei hohen Summen oder ins Ausland.

- Awareness-Trainings: Regelmäßige Schulungen zu Phishing, Social Engineering und CEO Fraud.

- Technische Schutzmaßnahmen: SPF, DKIM und DMARC im Mailserver aktivieren, um Spoofing zu verhindern.

Fazit und Ausblick

CEO Fraud ist längst kein Ausnahmephänomen mehr, sondern Ausdruck einer neuen digitalen Angriffsdynamik, in der psychologische Raffinesse auf technologische Präzision trifft. Mit dem Einzug von KI, Deepfake-Technologien und immer gezielterem Social Engineering verschwimmen die Grenzen zwischen Realität und Manipulation und damit auch die klassischen Schutzmechanismen vieler Unternehmen.

Wer in dieser Lage bestehen will, braucht mehr als technische Lösungen: gefragt ist eine Sicherheitskultur, die kritisches Denken fördert, klare Prozesse etabliert und der Illusion des „Das passiert uns nicht“ aktiv entgegentritt. Denn in Zeiten, in denen die Identität des eigenen CEOs gefälscht werden kann, wird Wachsamkeit zur stärksten Verteidigung.

2025 wird ein Jahr der Weichenstellung: Für Unternehmen, die jetzt in Aufklärung, Resilienz und Prävention investieren, entsteht nicht nur ein Schutzschild gegen CEO Fraud sondern ein strategischer Vorteil in einer zunehmend komplexen Bedrohungslage.