Blogs.

In unseren Blogs finden Sie die neuesten Informationen zur Cybersicherheit.

Cyberangriffe auf Identitäten 2026: Warum Minuten über den Schaden entscheiden

Cyberangriffe werden nicht nur häufiger, sondern auch schneller, leiser und...

Der aktuelle Stand der Cybervorfälle 2026 | Trendbericht

Eye Security analysierte zwischen Januar 2023 und November 2025 insgesamt 630...

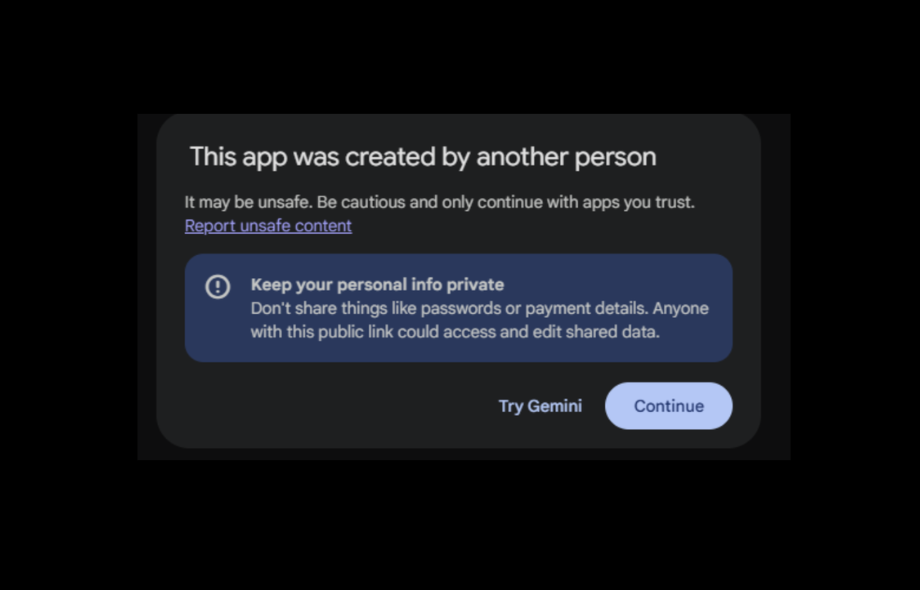

Vom Helfer zum Cyberrisiko: Warum AI-Canvases jetzt Aufmerksamkeit erfordern

Eye Research hat gezeigt, dass ein AI-Canvas legitime Inhalte imitieren kann,...

Vom Risikomanagement zur aktiven Cyber-Resilienz nach der NIS2-Richtlinie

Mit dem NIS2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG) sind...

Die Bedrohungslage in 2026: Strategien neu denken, Angreifer überholen

Die Cyberabwehr befindet sich inzwischen in einem Wettlauf, der in Minuten...

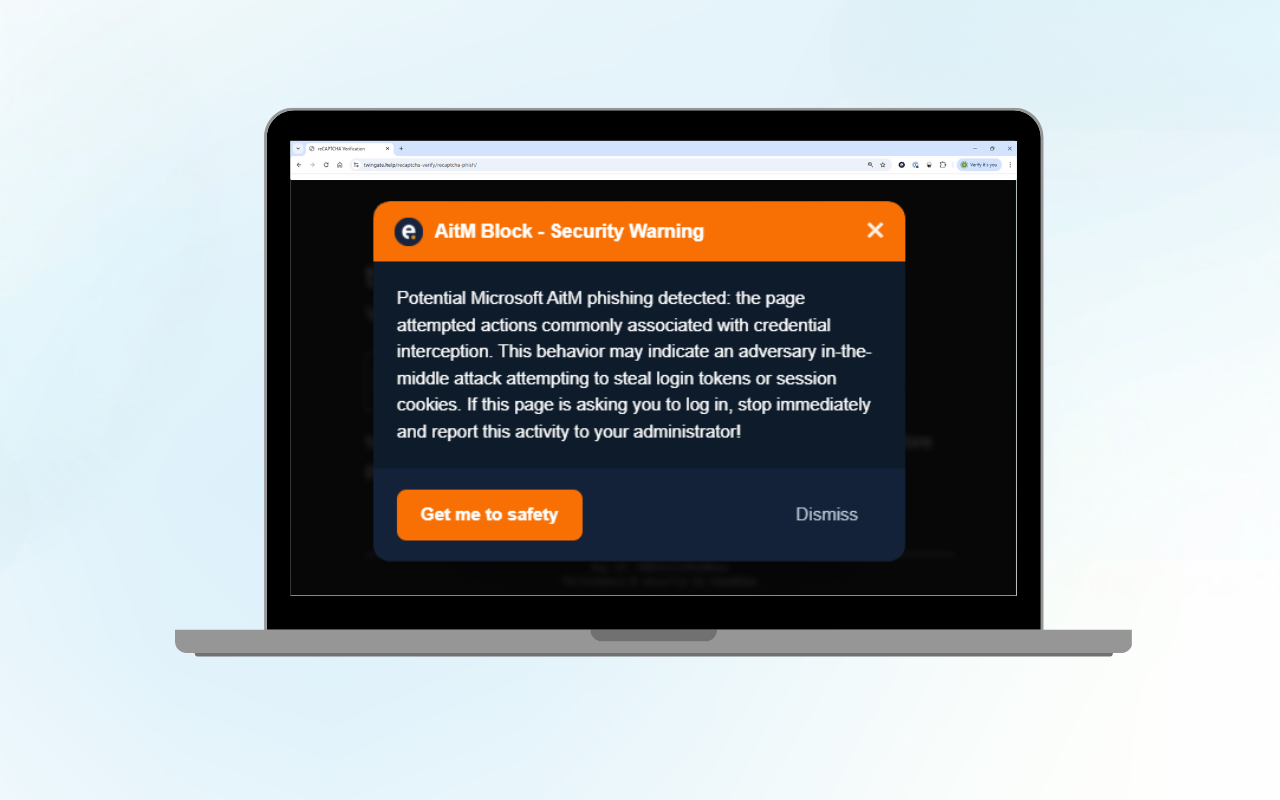

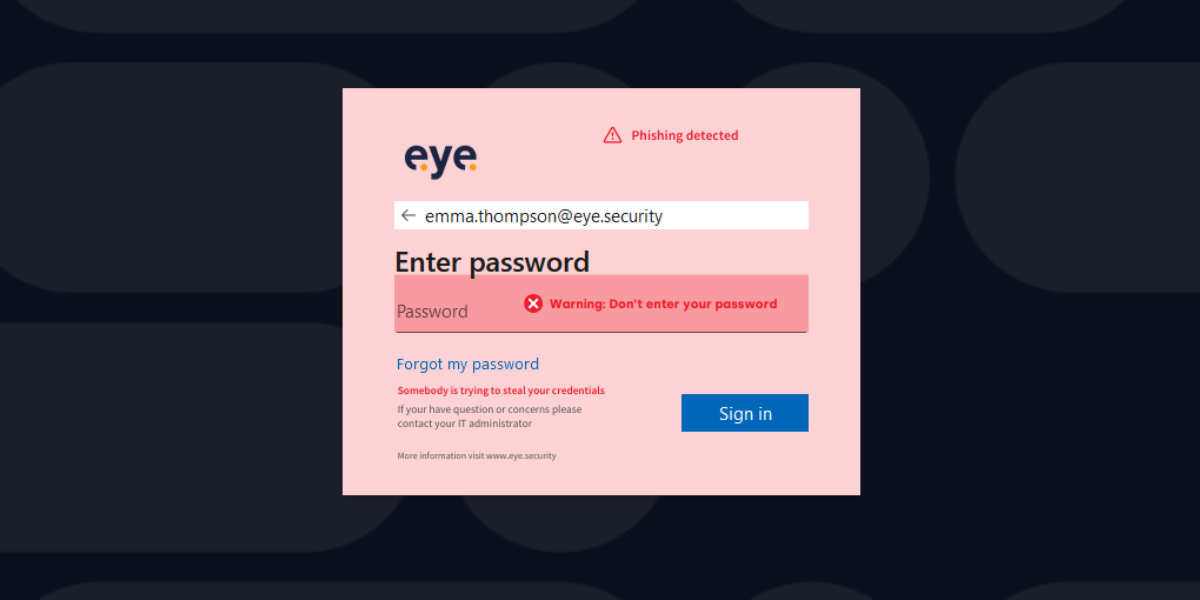

Kostenlose Browser-Erweiterung schützt vor AitM-Phishing in Microsoft 365

Adversary-in-the-Middle (AitM)-Phishing ist eine schnell wachsende Bedrohung,...

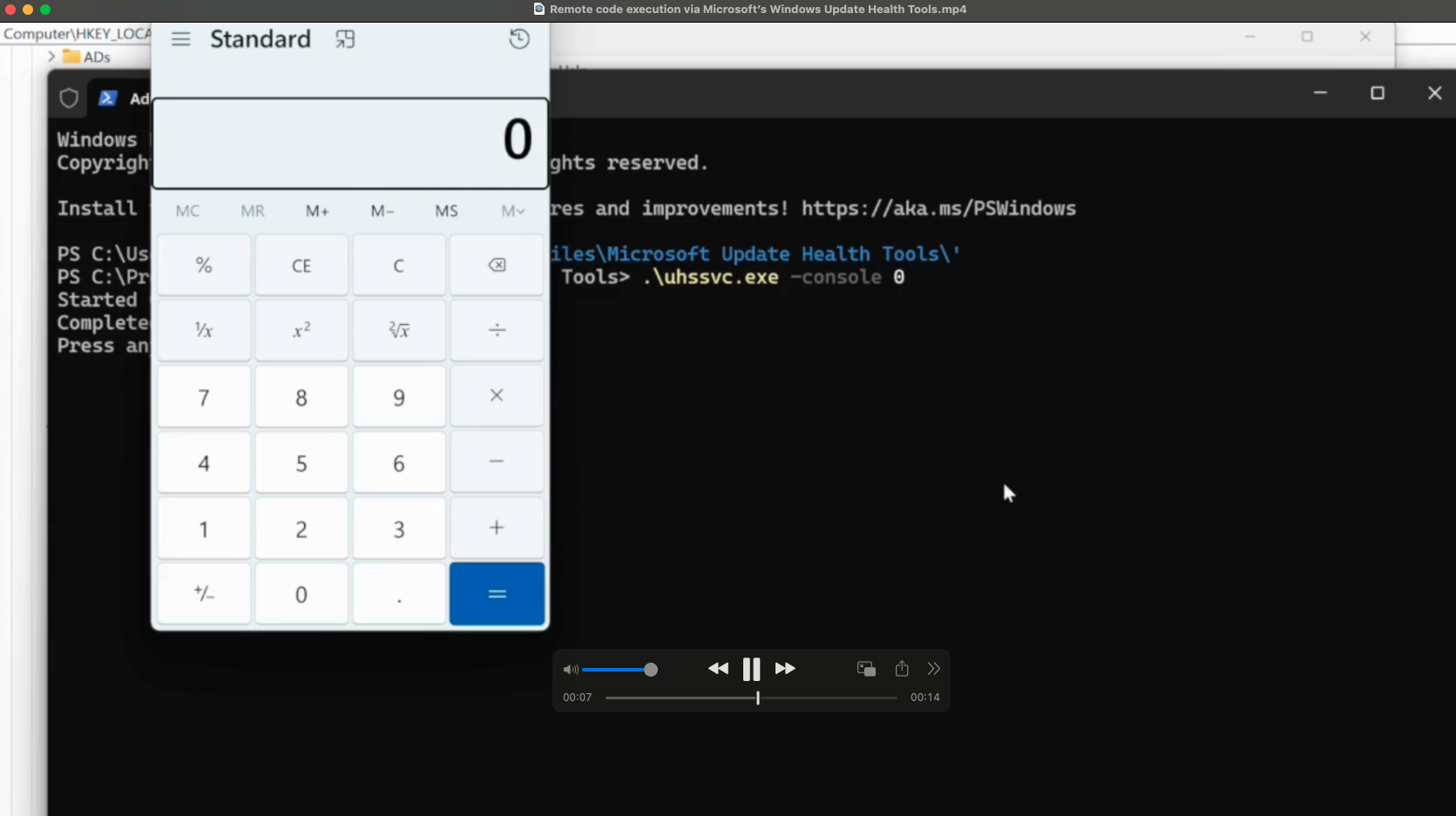

Remote-Code-Ausführung (RCE) über Microsofts Windows Update Health Tools

Ein vertrautes Windows-Tool mit unerwartetem Angriffspfad Eye Research hat eine...

Shadow AI im Visier: Ein Tool für CISOs

Generative KI verändert die Art und Weise, wie Unternehmen arbeiten. Tools wie...

Business Email Compromise: Wie ein Betrugsfall fast eine Million kostete

Business Email Compromise (BEC) zählt nach wie vor zu den folgenschwersten,...

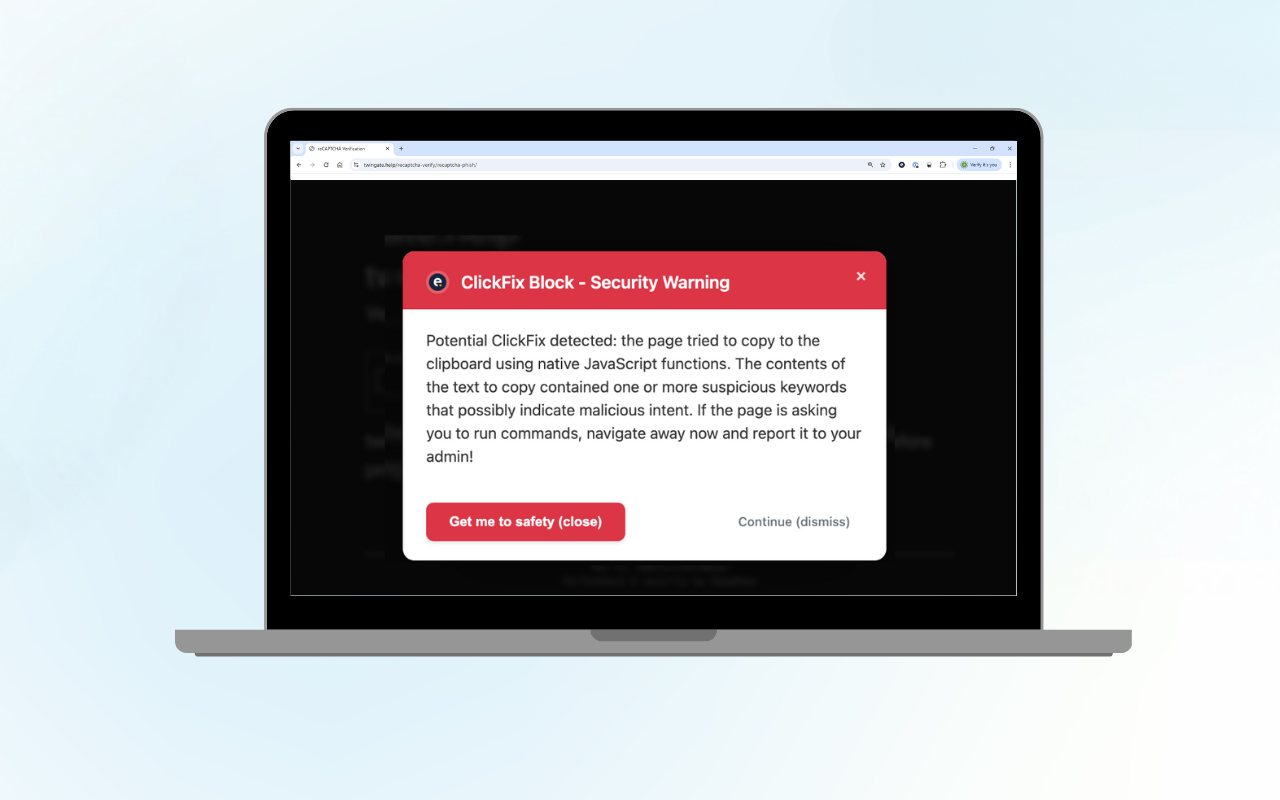

ClickFix Block: Schützen Sie Ihre Organisation vor Fake-Captcha-Angriffen

Eine neue Angriffstechnik bedroht Internet-Nutzer: der Fake-Captcha-Angriff,...

Dem Stillstand entkommen: Wie Move Intermodal einen Ransomware-Angriff stoppte

Bei diesem realen Vorfall, den Eye Security bei Move Intermodal untersucht hat,...

Ein Ransomware-Angriff aus der Praxis: Was tun, wenn es zu spät ist?

„Alle Systeme sind ausgefallen. Wir sind ausgesperrt. Wir wissen nicht, wie...

Was die Attacken auf M&S, Harrods und UNFI für Ihre Cyberabwehr bedeuten

Eine Welle von schwerwiegenden Cyberangriffen erschüttert aktuell den...

Gefälschte Chef-E-Mails: Alles, was Sie über CEO Fraud wissen müssen

CEO Fraud, auch als „Chef-Masche“ oder „Fake President Fraud“ bekannt, ist eine...

Die 5 größten Cyber-Bedrohungen für Industrieunternehmen im Jahr 2025

Cyberangriffe können für Hersteller schwerwiegende Folgen haben. Sie können...

8Base-Ransomware-Angriff: Schlüssel und Dateien wiederherstellen

Das Incident-Response-Team von Eye Security wurde neulich beauftragt, einen...

Sneaky 2FA: Mit dieser KQL-Abfrage bleiben Sie der Bedrohung einen Schritt voraus

Bei Eye Security suchen wir ständig nach neuen Bedrohungen und...

Schutz vor Ransomware: Checkliste, präventive Maßnahmen und Notfallplan

Etwa 60 % aller Unternehmen sind von Ransomware betroffen. Bei etwa 31 % davon...

Ransomware: Bedrohungen, Prävention und Schutzmaßnahmen

Ransomware ist eine der berüchtigtsten Arten von Cyberkriminalität. Die...

Anmeldedaten gestohlen? Kostenloses Anti-Phishing-Tool für Microsoft 365

Das Phishing von Anmeldedaten ist eine ständige Bedrohung. Und Microsoft 365?...

Die ISO 27001-Zertifizierung: So erfüllt Ihr Unternehmen die Anforderungen

ISO 27001steht für ISO/IEC 27001 und ist ein international anerkannter...

KI und Cybersicherheit im Unternehmen: Risiken und Empfehlungen

Der Einsatz von künstlicher Intelligenz (KI), insbesondere des maschinellen...

Business E-Mail Compromise (BEC): 15 Schritte, um das Risiko zu minimieren

Die Kompromittierung von Geschäfts-E-Mails (Business Email Compromise, BEC) ist...

KI als Angriffswerkzeug und die Auswirkungen von Dual-Use-KI auf die Cybersicherheit

Mit der Zunahme neuer, verfügbarer Technologien verändert sich auch die...

Cybersecurity-Leitfaden 2025: IT-Experten sprechen über Trends und Strategien

Die digitale Welt entwickelt sich rasant weiter. Genauso entwickeln sich auch...

EDR vs. NDR: Warum Endpunktsicherheit für einen besseren Schutz vor Cyberangriffen entscheidend ist

Die Auswahl der richtigen Cybersicherheits-Werkzeuge kann bei der großen Anzahl...

8base Ransomware-Angriff liefert überraschende Erkenntnisse

Aus fast jedem Einsatz des Eye Security Incident Response-Teams lernen wir...

Die fünf größten Cyber-Bedrohungen für Unternehmen

Die Bedrohungen durch Cyberkriminalität in Deutschland sind so hoch wie nie...

Cybersicherheit im Unternehmen: Wie sich KMU noch heute schützen können

In diesem Artikel finden Sie einen Überblick über einfache Strategien zur...

24/7-Schutz mit Cyber-Versicherung: Ein neues Paradigma

Cyber-Angriffe: Deutsche Unternehmen sind die beliebtesten Ziele in Europa Im...

Gemeinsam das Cyberrisiko für Ihre Kunden beseitigen

Partnerschaftliches Geschäftsmodell In der relativ kurzen Zeit unseres...

Produkt Update: Vulnerability & Threat Hunting

In diesem Blog interviewen wir Robbin Begeer, Produktmanager bei Eye Security,...

Produkt-Update: Demo Portal

In diesem Blog... Wir sprechen mit Anne Postma, unserer Produkt Managerin, über...

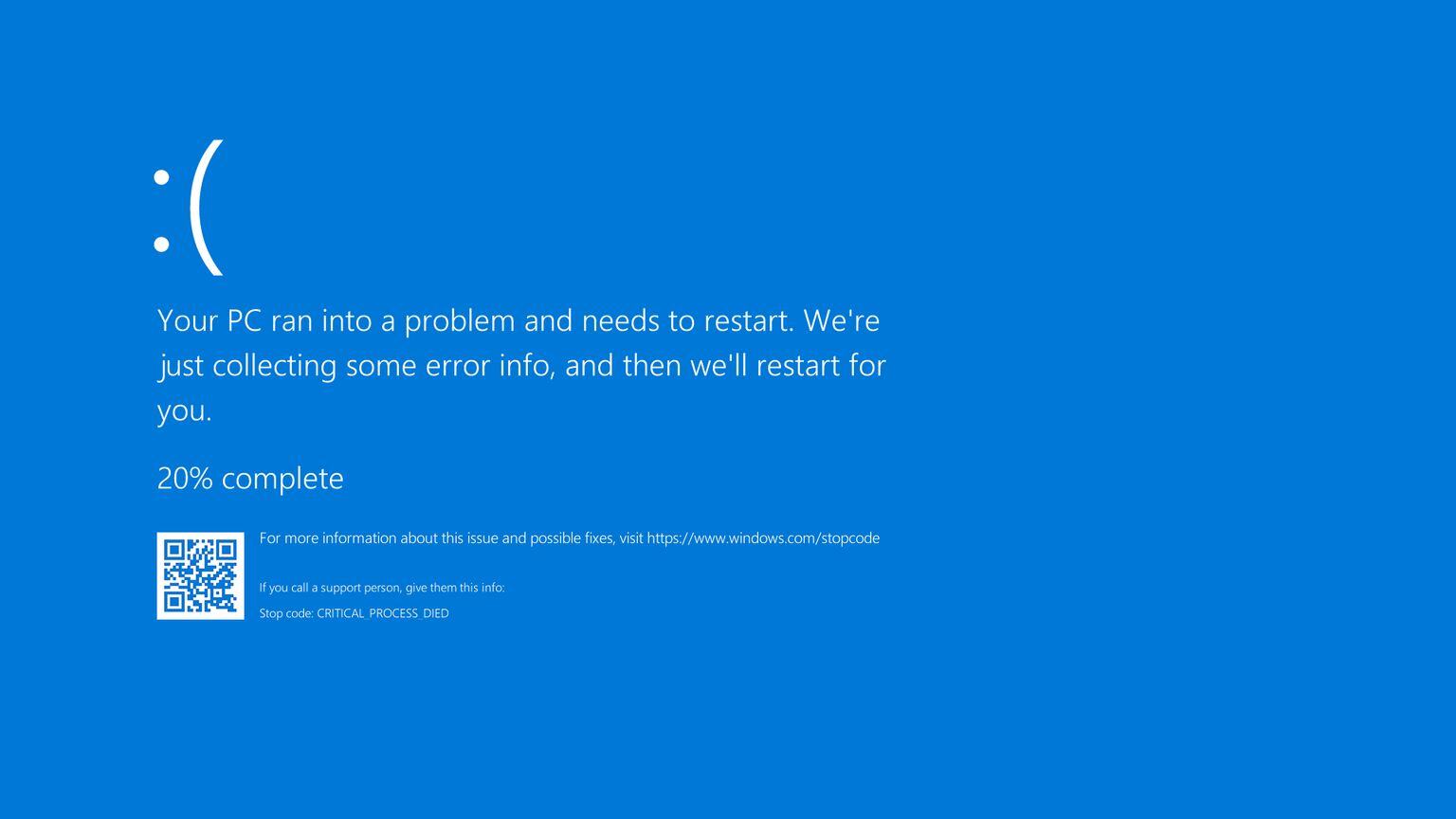

Updates zum CrowdStrike Falcon und Microsoft Blue Screen Problem

Last updated: 30. Juli um 00:00 CEST In diesem Blog stellen wir...

NIS2: Wie das neue EU-Cybergesetz Ihr Unternehmen schützt

Cyberangriffe sind mittlerweile ein lukratives Geschäft - und sie...

NIS2-Richtlinie: Detaillierter Blick auf Artikel 21 und 23

Während viele EU-Länder immer noch dabei sind, die Details zur Umsetzung der...

NIS2 und die 3 wichtigsten Cyber-Gesetze der EU: Wesentliche Definitionen

Die Einhaltung von Cyber-Sicherheitsvorschriften kann überwältigend wirken. Bei...

Ein Ransomware-Fall, der gelöst wurde

...

Cyber Logistik 2025: Hallo, neues Wachstum! Hallo, neue Risiken...

Nachhaltigkeit. Wachstum. Digitalisierung. Schlagworte, die in der...

Microsoft Teams Phishing: die neue Bedrohung und wie man sie stoppt

Mitte September erhielt unser Security Operations Centre (SOC) eine hohe Anzahl...

Risk Intelligence: Effektive Abwehr von Cyberbedrohungen für maximale Sicherheit

Führungskräfte treffen ständig Entscheidungen über Investitionen, die Risiken...

Die stille Krise: IT-Burn-out aufgrund zunehmender Cyberkriminalität

Die Fehlzeiten von IT-Managern und -Mitarbeitern steigen ebenso wie die...

Sicherheitswarnung: Kritische Sicherheitslücke in GeoServer

Eine kritische Sicherheitslücke in GeoServer ist erneut relevant geworden, da...

NIS2 in der EU: Wie wird die NIS2-Richtlinie in der Europäischen Union umgesetzt?

Die NIS2-Richtlinie ist die neueste Verordnung der Europäischen Union zur...

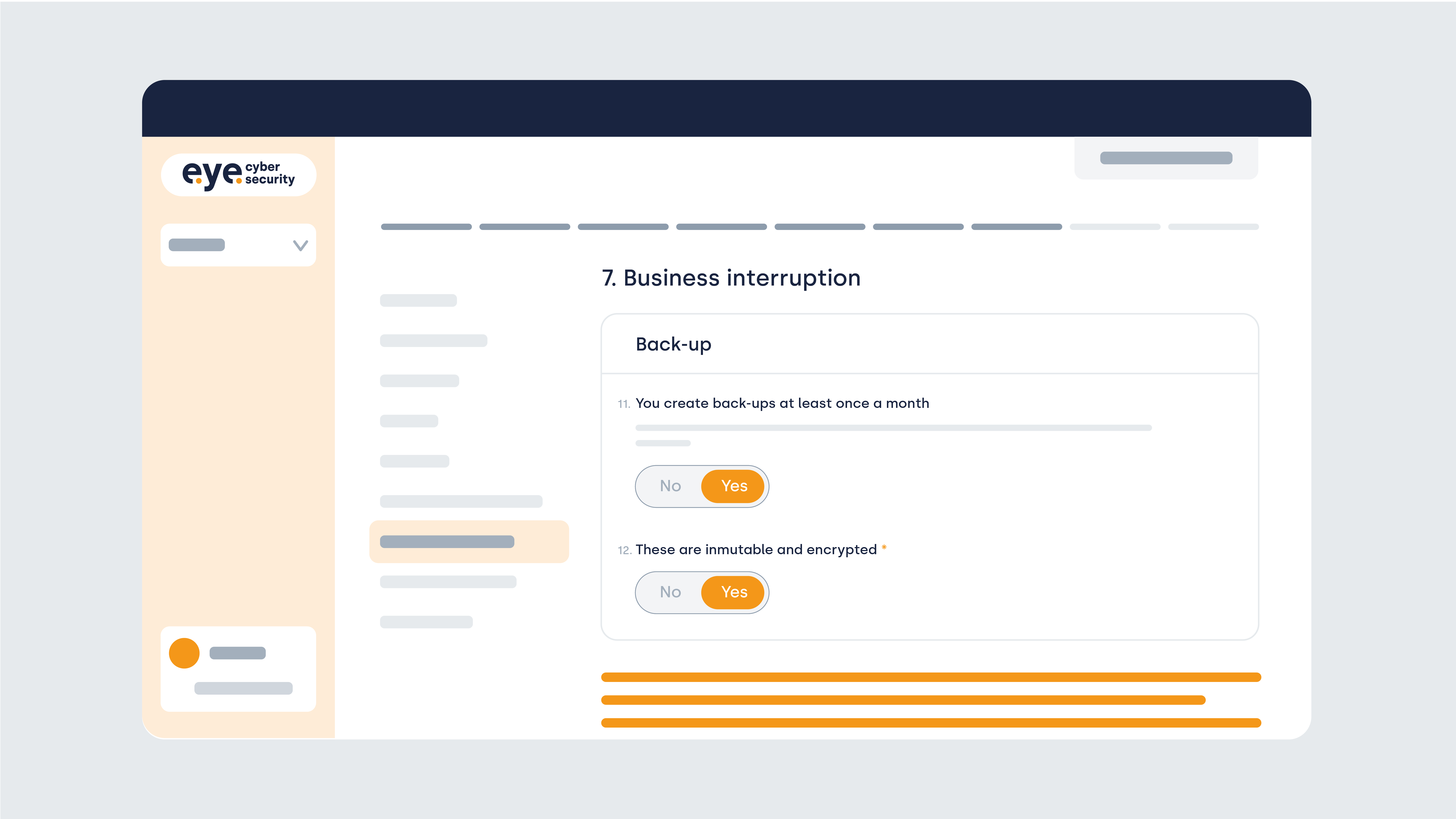

Versicherungsanbieter setzen hohe Maßstäbe beim Thema Cybersicherheit

Stakeholdern auf dem Versicherungsmarkt ist nun bewusst, dass Cyberrisiken...

EU arbeitet an neuer Sicherheitsrichtlinie

Auswirkungen der neuen Cybersicherheitsrichtlinie NIS2 für...

Versicherungen sind der Schlüssel für einen umfassenden Schutz vor digitalen Risiken.

Um die Auswirkungen eines Cybervorfalls zu minimieren, müssen präventive...

Eye Security warnt vor Hacks: das Risiko wird auf 1 zu 5 geschätzt

In den vergangenen Jahren haben wir eine zunehmende Anzahl von Cyberangriffen...

6 gute Cybersecurity-Vorsätze für 2023 – und wie man sie einhält

Das neue Jahr ist auch für Unternehmen eine gute Gelegenheit um schlechte...

Antivirus allein schützt Ihr Unternehmen nicht - hier ist der Grund

Many antivirus software providers claim that their product will protect you...

Sind neue Mitarbeiter das schwächste Glied in Ihrem Unternehmen?

Wir kennen das alle: Wenn man eine neue Stelle antritt, kommt eine Menge auf...

Log4j Kritische Aktualisierungen von Eye CERT

Einleitung Angreifer nutzen aktiv eine Schwachstelle in der...

5 Tipps, um Ihr Unternehmen kostenlos zu sichern

Egal wie groß oder klein Ihr Unternehmen ist, jeder hat Kronjuwelen:...

Wie hilft das maschinelle Lernen bei der Cybersicherheit?

Das maschinelle Lernen leistet einen wichtigen Beitrag zur Cybersicherheit,...

Was ist Social Engineering?

Social Engineering bedeutet, Menschen dazu zu verleiten, sensible Informationen...

Was ist ein Zero Day und wie kann ich mein Unternehmen davon schützen?

Eine Zero-Day-Lücke ist eine nicht behobene Schwachstelle in einer Software,...

So können Sie sich vor Ransomware in der Lieferkette schützen

Noch immer unter Schock stehend, suggerieren die Medien, dass man gegen...

Wer ist bei einem Cyberangriff für den Schaden verantwortlich?

Im Jahr 2021 traf das niederländische Zentralgericht eine bemerkenswerte...

Das sollten Sie von Ihrem IT-Lieferanten im Bereich Sicherheit wissen

Bei den KMU herrscht immer noch der Eindruck, dass sie für Cyber-Kriminelle...

Einbruch in ABUS Secvest-Alarmanlagen mit Internetanschluss (CVE-2020-28973)

ABUS Secvest ist ein drahtloses Alarmsystem, das an Verbraucher und kleine...

Wenn der Datendoktor Sie krank macht (aber wir entschlüsseln seine Ransomware)

Was geschah? Vor kurzem wurden wir von Aon Nederland Cyber Solutions...

Undokumentiertes Benutzerkonto in Zyxel-Produkten (CVE-2020-29583)

TL;DR: Wenn Sie eine Zyxel USG, ATP, VPN, ZyWALL oder USG FLEX besitzen,...