Eye Security analyseerde tussen januari 2023 en november 2025 630 cybersecurity-incidenten in heel Europa. De analyse biedt inzicht in detectie, dwell time, onderliggende oorzaken en operationele impact. Van ransomware tot business email compromise laat de incidentdata zien hoe dreigingsactoren vertrouwen, tijd en technologie misbruiken en hoe Managed Detection and Response (MDR) de uitkomst verandert.

De cijfers achter de inbreuk

-

Productie en industrie (18,6%), vastgoed en bouw (12,1%) en transport en logistiek (10,3%) waren samen goed voor meer dan 40% van alle incidenten.

-

Business Email Compromise (BEC) was verantwoordelijk voor 70% van alle incidenten.

-

Phishing, spearphishing en social engineering vormden gezamenlijk 33% van alle incidenten.

-

In MDR-omgevingen werden incidenten tot 90% sneller opgelost. Bij BEC daalde de gemiddelde dwell time van 24 dagen (ongeveer 3,5 week) naar minder dan 24 minuten.

-

In 70% van de ransomware-incidenten werd onderhandeld over het losgeld. Slechts 27% leidde daadwerkelijk tot betaling. De gemiddelde losgeldeis bedroeg 613.000 dollar.

Welke sectoren het meest werden getroffen

Productie, bouw en logistiek blijven de digitale kwetsbarepunten. Deze driesectoren representeerden tussen 2023 en 2025 samen 40% van alle vastgelegdeincidenten. De productiesector is zelf al verantwoordelijk voor 18,6%, watneerkomt op zo’n één op de vijf zaken. Deze concentratie benadrukt zijn rol alseen kritieke economische functie en zijn grotere gevoeligheid voor doelgerichtephishing en andere initial-access vectors.

Vastgoed en bouw (12,1%) kwamen als onverwachte hotspot omhoog, waarschijnlijk als gevolg van snelle digitalisering, projectmanagement opafstand en gefragmenteerde ecosystemen van leveranciers die hetaanvalsoppervlak vergroten. Business Email Compromise (BEC) was de voornaamsteinitial-access vector voor deze sector. Transport en logistiek (10,3%) volgenop de voet, waarbij aanvallers de rol van de sector in toeleveringsketensmisbruiken. Ook hier zien we phishing/spearphishing als voornaamste startpunt.

Tegelijkertijd blijven retail, de financiële sector en de gezondheidszorgfinancieel gemotiveerde aanvallers aantrekken. De detailhandel en consumentengoederen (8,9%), financiële dienstverlening (8,1%) engezondheidszorg (7,0%) zagen allemaal een toename in Business Email Compromise.

Hun afhankelijkheid van continu operaties enkleine marges creëert significante druk om processen snel weer op te pakken. Tegenstanders rekenen op deze druk om hun onderhandelingspositie te versterken. Maar de meeste malafide activiteit wordt nog altijd gedreven door financiëlewinst, waarbij aanvallers beginnen met ‘spray-and-pray’, brede, opportunistische scans en grootschalige phishing om de eerste inbreuk tekrijgen, in plaats van zorgvuldig op maat gemaakte, sterk gerichteindringingen.

Hun afhankelijkheid van continu operaties enkleine marges creëert significante druk om processen snel weer op te pakken. Tegenstanders rekenen op deze druk om hun onderhandelingspositie te versterken. Maar de meeste malafide activiteit wordt nog altijd gedreven door financiëlewinst, waarbij aanvallers beginnen met ‘spray-and-pray’, brede, opportunistische scans en grootschalige phishing om de eerste inbreuk tekrijgen, in plaats van zorgvuldig op maat gemaakte, sterk gerichteindringingen.

Hoeveel tijd hebben incidenten nodig: urengeïnvesteerd in de afhandeling

Tussen januari 2023 en november 2025 handelde Eye Security 630 beveiligingsincidenten af, watin totaal 4.647 uur (zo’n 6,5 maand) aan onderzoek, inperking en herstelwerk in beslag nam. In alleen al 2025 beheerde het team 306 incidenten, tegenover 225in 2024 en 99 in 2023. Dat toont zowel een groei in het aantal klanten als een steeds groter wordende operationele voetafdruk aan.

De grootste hoeveelheidtijd uur per incident tijdens de rapportageperiode werd aanransomware-aanvallen besteed. MDR-klanten kregen vooral met ransomware-aanvallen te maken als gevolg van Shadow AI of ongemonitorde infrastructuur. Waar klanten met MDR-omgevingen gemiddeld 39 uur (zo’n 3 dagen)kwijt waren aan de afhandeling van een end-to-end ransomware-incident, warenexterne non-MDR-klanten gemiddeld 71 uur (zo’n zes dagen) per incident kwijt.

Business Email Compromise, het tweede meest voorkomende zaaktype tijdens de rapportageperiode, vereistegemiddeld 19 uur per incident voor non-MDR-klanten. Ter vergelijking:MDR-klanten die door BEC getroffen werden door BEC waren gemiddeld maar tweeuur per zaak kwijt. Dit representeert een verlaging van bijna 90% in de tijdtot oplossing en is een directe reflectie van de efficiëntievoordelen diemogelijk zijn via 24/7 monitoring, automatische escalatie en directe reactie.

Het patroon is ookzichtbaar in compromitteringsbeoordelingen. Non-MDR-klanten hadden gemiddeld zestien uur aan incident-afhandeling gedurende de rapportage periode, tegenover gemiddeld vijf uur bij MDR-klanten.

Hoelang aanvallers ongedetecteerd in bedrijfsnetwerkenverbleven

Tussen januari 2023 en november 2024 toonden Business Email Compromise (BEC) en ransomware-incidenten de langste perioden waarin aanvallers ongedetecteerd in bedrijfsnetwerken verbleven. De data toont ook significante verschillen tussen organisaties metMDR-dekking en degene zonder.

Business Email Compromise

Onder klantenzonder een MDR-dienst is de mediaan verblijfstijd van een BEC-incident, gemetenvanaf de initiële inbreuk tot detectie, 24 dagen (ongeveer 3,5 week) en 12 uur(35.280 minuten). Dat terwijl degenen met MDR in hun omgeving mediaan verblijfstijden van slechts 23,8 minuten zagen.

De langere verblijfstijd in non-MDR BEC-zaken kan toegeschreven worden aan hun vertrouwen op menselijke ontdekkingsmechanismen, zoals handmatige identificatie van afwijkende betalingsverzoeken.

Deze kloof toont de enorme impact van continue monitoring, automatische detective en 24/7menselijke analyse voor dreigingen als BEC aan, die wekenlang niet opgemerktworden zonder MDR-ondersteuning.

Compromitteringsbeoordeling

In 38 compromitteringsbeoordelingsincidenten was de mediaan verblijfstijd voor MDR-klanten 39 minuten. Dit laat zien dat de MDR-dienst snel afwijkingen kansignaleren, voordat ze overgaan in volledige inbreuken. Non-MDR-klanten hadden daarentegen een mediaan verblijfstijd van 390 minuten (zo’n 13 uur) in 24 incidenten. Hoewel dat korter is dan in andere categorieën, zoals BEC, laat dit nog steeds zien dat er vertraging zit in handmatige detectie en reactieve responsmodellen.

Incidentoorzaken: verschuiving daar de vertrouwensperimeter

Analyse van 630 incidenten onthult dat het overgrote deel van de bekendeinbreuken ontstaan door menselijke of relatie gedreven vectoren. Debelangrijkste oorzaakscategorie was spearphishing. Deze bevindingen reflectereneen evolutie in aanvalsstrategie. In plaats van inbreken wordt steeds vakergebruik gemaakt van legitieme inloggegevens of al bestaande vertrouwde paden.

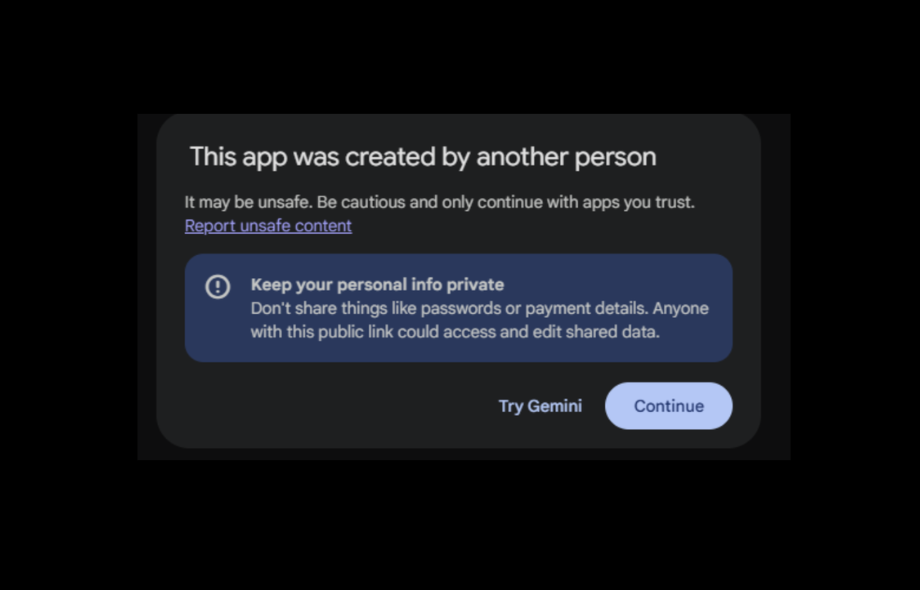

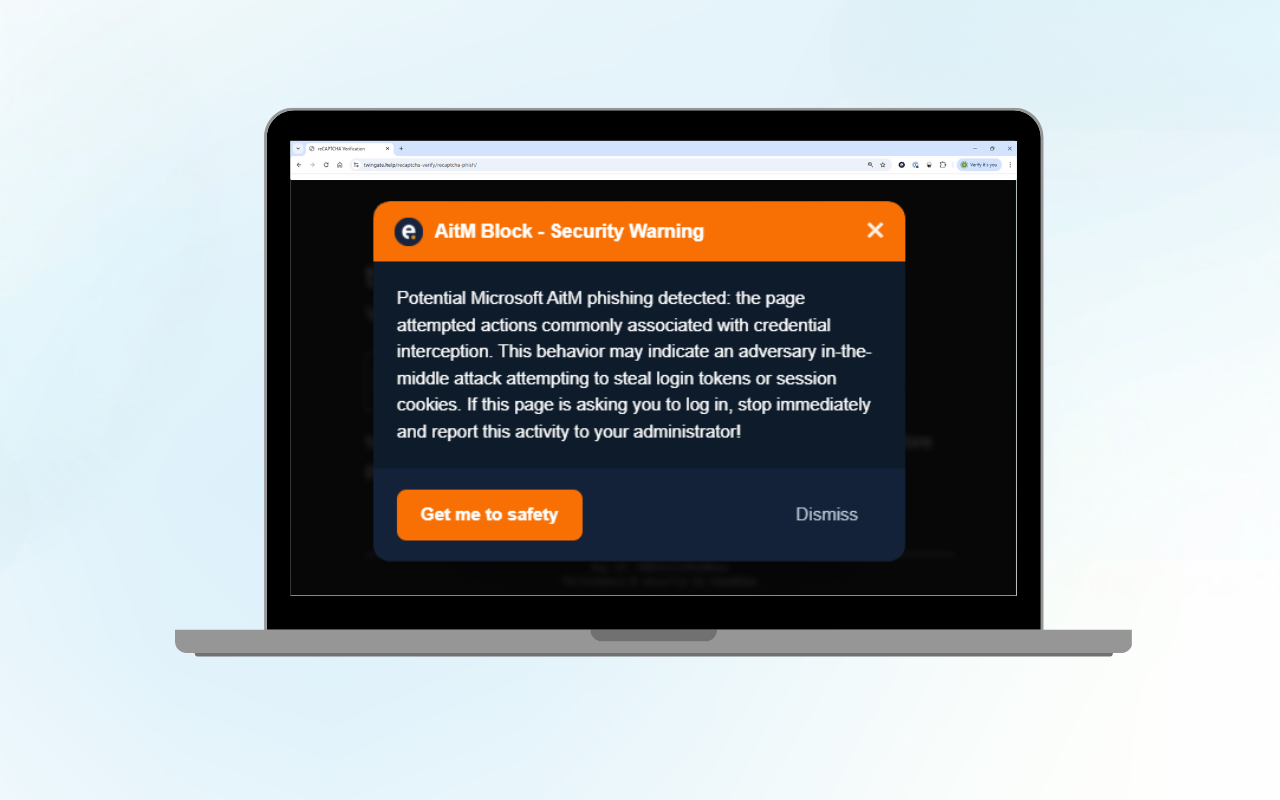

Multifactor Authentication (MFA) werd sinds januari 2025 in 62% van dezaken omzeild. Dat laat zien hoe gemakkelijk aanvallers zwakke implementaties,misconfiguraties of vertrouwde sessies kunnen misbruiken om toegang teverkrijgen, ondanks aanvullende authenticatielagen.

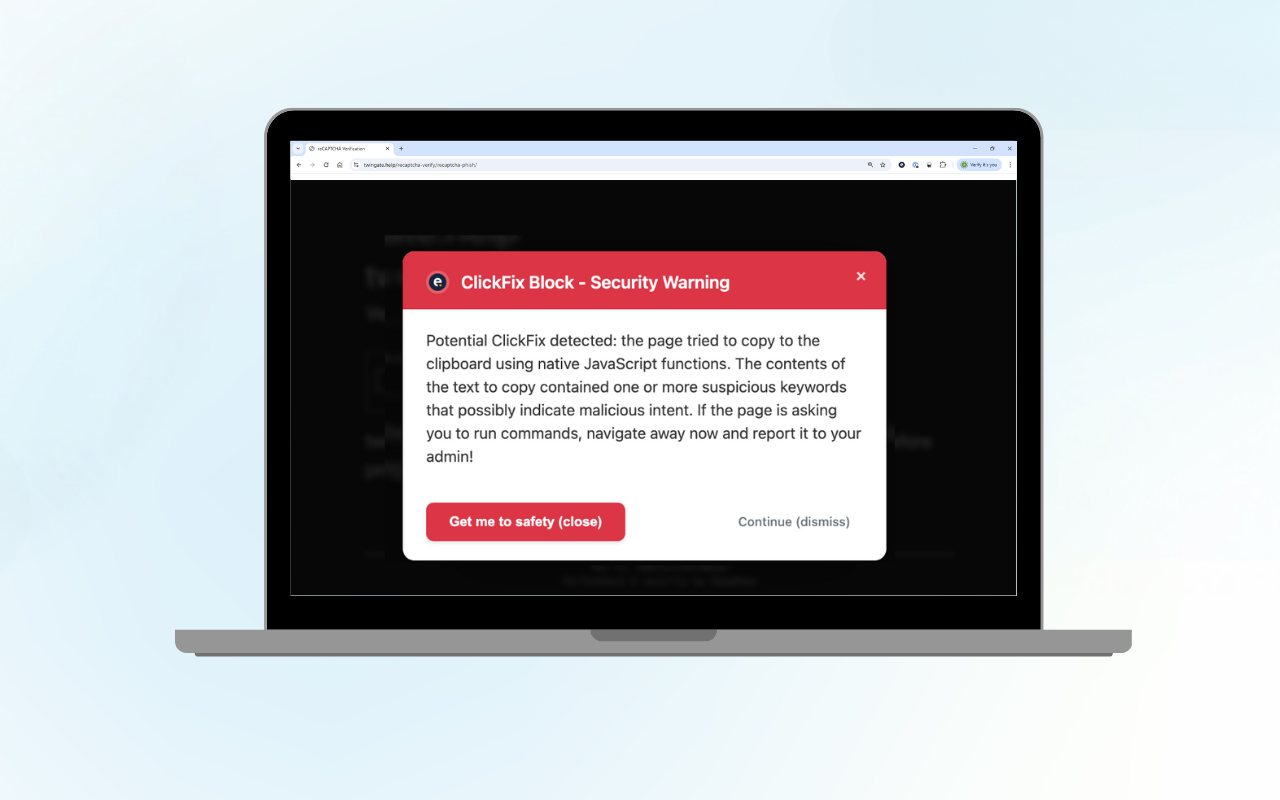

Social engineering-technieken omvatten het klassieke phishing,spearphishing-links, spearphishing via bijlagen en spearphishing via diensten.Dit demonstreert de schaal waarop aanvallers menselijk gedrag en gaten inprocessen blijven misbruiken. Zelfs nu detectietools verbeteren, missen veelorganisaties de operationele discipline om effectief te handelen viamonitoring, onderzoek en respons na een initieel alarm. Zonder dit continueoverzicht kunnen aanvallen onopgemerkt doorgaan. Het benadrukt dat weerbaarheidafhankelijk is van gedisciplineerde, door mensen geleide processen, naastgeautomatiseerde controls.

Ter vergelijking: misbruikvan kwetsbaarheden en publiek toegankelijke applicaties waren voor slechts 5,5% van de zaken verantwoordelijk. Het merendeel daarvan kwam van non-MDR-klanten. Misbruik van kwetsbaarheden komt bij externe zaken wel veel voor. Het relatieflage aantal binnen de klantenkring van Eye Security kan toegeschreven wordenaan proactieve scans van het aanvalsoppervlak, aanbevelingen en threat huntsbij kritieke kwetsbaarheden.

Nu threat actorsrelaties en workflows blijven misbruiken, hangt veerkracht in 2026 af van 24/7-monitoring, zero-trust-toegangsmodellen en proactieve validatie van detoeleveringsketen.

Het MDR-voordeel: snelheid als de ultieme verdediging

Eye Security heeft sinds juni 2025 systematisch detectiecategorieën gevolgd over alle incidenten die het afhandelde. Gedurendedeze periode handelde de MDR-dienst 127 incidenten af. Het overgrote deel daarvan werd gedetecteerd door SOC-systemen en doorgezet naar de standaard workflow. Slechts een handjevol incidenten vereisten menselijke beoordelingen of werden geraakt door kleine detectiegaten. Vier incidenten kwamen niet overeen met bestaande detectieregels op dat moment, waardoor de dreiging op andere manieren werd ontdekt.

Deze cijfers demonstreren dat detectie-workflows extreme effectief, geautomatiseerd en betrouwbaar zijn, met minimale operationele risico’s. De data laat daarnaast zien dat de MDR-aanpak consistent dreigingen vroeg detecteert, wat verzekert van snelle inperking en minimale zakelijke impact.

Conclusie en vooruitblik: verschuif van reactie naarparaatheid

Weerbaarheid wordt nu gemeten door hoe snel eenorganisatie een aanval kan detecteren, indammen en ervan kan leren.

Identiteitenmoeten sterker worden, afwijkend gedrag moet direct tot onderzoek leiden enalarmen moeten met geautomatiseerde en menselijke expertise opgepakt worden. AIkan, als het slim gebruikt wordt, een versterkende factor worden. Het geeftverdedigers dezelfde schaal, snelheid en aanpasbaarheid die aanvallers nuhebben, waarbij bekende inbreukpunten worden omgezet naar kansen voor vroegedetectie.

.png?width=1600&name=Management%20-%20Blog%20thumbnail%20(8).png)