Organisaties in heel Europa bewegen zich in hoog tempo van compliance-checklists naar echte operationele cyberweerbaarheid. In Nederland heeft de aankomende NIS2-richtlijn al geleid tot een golf aan zelfevaluaties, gap-analyses en beleidsdocumenten. Maar zodra die rapporten zijn afgerond en de knelpunten zijn benoemd, volgt de belangrijkste vraag: hoe zorg je er in de praktijk voor dat je organisatie structureel veilig blijft?

Ga onder de NIS2 uit van een hack

Het antwoord ligt in een fundamentele verschuiving in denken: ga uit van een inbreuk ('assume breach'). In plaats van volledig te vertrouwen op beleid, preventieve maatregelen of perimeterbeveiliging - die steeds vaker worden omzeild door geavanceerde, vaak door AI ondersteunde aanvallen - accepteert deze benadering een realiteit die beveiligingsprofessionals al langer kennen: incidenten gaan gebeuren, hoe goed je je organisatie ook beveiligt.

‘Assume breach’ betekent dat je niet alleen investeert in het voorkomen van aanvallen, maar vooral in het tijdig detecteren, effectief reageren en gecontroleerd herstellen. Detectie- en responsmogelijkheden worden diep in het netwerk ingebouwd, niet alleen aan de buitenkant. Het doel is bedrijfscontinuïteit, zelfs wanneer systemen onder druk staan. Niet de vraag of er iets misgaat staat centraal, maar hoe goed je daarop voorbereid bent.

Voor mensen die verantwoordelijk zijn voor de digitale veiligheid van hun organisatie, vraagt dit om een verschuiving van compliance-gedreven activiteiten naar continue paraatheid. Dat betekent: responsplannen testen, teams trainen, 24/7 monitoring organiseren en samenwerken met gespecialiseerde partners. Organisaties die de NIS2 uitsluitend zien als een wettelijke verplichting, lopen achter de feiten aan. Organisaties die de richtlijn gebruiken als blauwdruk voor langdurige weerbaarheid, zijn beter voorbereid op de toekomst.

Waar Nederland met de NIS2 staat

Hoewel de EU van alle lidstaten vereiste dat de NIS2 op 17 oktober 2024 geïmplementeerd was, is Nederland de nationale wetgeving (de nieuwe Cyberbeveiligingswet) nog aan het afronden. Dat betekent dat de Cyberbeveiligingswet waarschijnlijk halverwege 2026 in werking treedt en dat de NIS2-verplichtingen vanaf dan van toepassing zijn.

Zodra de wet in werking is getreden, worden diverse belangrijke eisen direct van kracht. Meest belangrijk: organisaties die onder de NIS2 vallen, moeten zich aanmelden bij het NCSC en incidenten verplicht melden. Het gaat dan niet alleen om significante inbreuken, maar ook om bijna-incidenten die een systemisch risico kunnen vormen. Deze meldplicht is een van de meest concrete onderdelen van de richtlijn en vormt vaak het startpunt van compliance-activiteiten.

Daarnaast introduceert NIS2 duidelijke governance-eisen. Organisaties moeten aantoonbaar beschikken over robuust risicomanagement, inclusief incident response, bedrijfscontinuïteit, crisismanagement en beveiliging van de supply chain. De verantwoordelijkheid verschuift nadrukkelijk naar directieniveau: bestuurders moeten maatregelen goedkeuren, toezicht houden op naleving en verplichte training volgen.

De invoering is gefaseerd. Registratie en meldplicht gelden direct, terwijl sommige governance-verplichtingen later volgen, met uiterlijke deadlines richting 2028. Juist daarom is vroege voorbereiding cruciaal.

De NIS2-tijdlijn: van voorbereiding tot handhaving

Omdat de wet nog niet van kracht is, kunnen Nederlandse organisaties zich nog niet formeel registreren of aangewezen worden als 'essentiële' of 'belangrijke' entiteiten. Deze verplichtingen volgen pas als de wet in werking treedt.

Maar zelfs zonder de nationale wetgeving zijn de vereisten van de NIS2 duidelijk en veel Nederlandse organisaties vallen onder de wetgeving. Organisaties die nu al aan de slag gaan, zijn degenen die klaar zijn als de verplichtingen ingaan.

Nu - Q1 2026. Bereid je voor op naleving

-

Controleer of je onder de NIS2 valt (essentieel/belangrijk)

-

Identificeer gaten: governance, monitoring, incident response, meldplicht

-

Beoordeel de supply chain-risico's, wat één van de grootste pijnpunten in de NIS2 is.

Q3 2026. Verwachte inwerkingtreding in Nederland

-

De nieuwe Cyberbeveiligingswet treedt naar verwachting in werking

-

Classificatie van organisaties wordt officieel

-

Registratieverplichting begint

-

Toezichthouders nemen handhaving over

-

Minimale beveiligingsmaatregelen worden verplicht

2026 - 2027. Toezicht en audits

Als de wet eenmaal van kracht is, gaan toezichthouders naleving controleren en uiteindelijk sancties uitdelen voor wie de wet niet naleeft. Deze NIS2-sancties zijn significant.

Supply chain-beveiliging: de uitdaging

Van alle onderdelen van de NIS2 blijkt supply chain-beveiliging voor veel organisaties het meest complex. Moderne IT-landschappen bestaan uit een netwerk van cloudproviders, SaaS-applicaties, managed service providers en kritieke leveranciers. Een aanvaller hoeft niet langer direct bij de doelorganisatie binnen te komen; een enkele kwetsbare leverancier kan toegang bieden tot tientallen andere organisaties.

Voor veel mkb-organisaties is de uitdaging tweeledig: grote afhankelijkheid en beperkte zichtbaarheid. Toch blijft de verantwoordelijkheid bij de organisatie zelf liggen, ongeacht waar een incident ontstaat. Dat betekent dat organisaties moeten weten welke leveranciers kritiek zijn, tot welke systemen en data zij toegang hebben en hoe volwassen hun beveiliging is.

Dit is geen eenmalige exercitie, maar een continu proces van risicobeoordeling, contractuele afspraken en monitoring. Supply chain-aanvallen ontwikkelen zich snel, en aanvallers kiezen steeds vaker deze route vanwege de schaal en impact. NIS2 probeert hier grip op te krijgen, maar effectieve implementatie vraagt om een fundamenteel andere aanpak dan het afvinken van leverancierslijsten.

Detectie en respons: waar compliance operationeel wordt

Waar veel organisaties hun NIS2-aanpak beginnen bij governance en documentatie, gaat de richtlijn nadrukkelijk verder. NIS2 erkent een realiteit die beveiligingsprofessionals al langer kennen: preventie alleen is niet genoeg. Organisaties moeten aantoonbaar beschikken over continue monitoring, detectie en respons.

Effectieve detectie betekent daarbij meer dan het inzetten van tools of het verzamelen van logs. Het vraagt om doorlopende monitoring van endpoints, identiteiten, netwerken, cloudomgevingen en externe systemen, en het vrijwel realtime correleren van signalen. NIS2 verwacht dat organisaties verdachte activiteiten vroeg signaleren, dreigingen snel valideren en escaleren zodra een incident materiële impact heeft. Zonder gespecialiseerde expertise, 24/7 monitoring en goed geteste draaiboeken kan een ogenschijnlijk kleine inbreuk snel uitgroeien tot een ernstige verstoring of een meldplichtig incident.

Respons voegt een extra laag verantwoordelijkheid toe. Organisaties moeten aanvallen kunnen indammen, bewijs veiligstellen, communiceren met betrokkenen en hun operatie gecontroleerd herstellen. Dit vereist duidelijke procedures, getrainde medewerkers en het vermogen om onder druk de juiste keuzes te maken. Voor veel IT-teams is dit lastig te combineren met hun dagelijkse taken; vaak ontbreekt de capaciteit of specialistische kennis om deze verantwoordelijkheid structureel te dragen.

Daarom is detectie en respons het moment waarop veel organisaties beseffen dat externe ondersteuning noodzakelijk is. Een betrouwbare beveiligingspartner biedt de monitoring, expertise en incidentvoorbereiding die NIS2 vereist. Zo wordt impact beperkt, vertraging voorkomen en verschuift compliance van papierwerk naar daadwerkelijke operationele beveiliging.

Kan jouw IT-team dit aan?

De NIS2 introduceert een niveau van verantwoordelijkheid, nauwkeurigheid in meldingen en toezicht op de supply chain dat ver uitstijgt boven traditionele IT-operaties.

De meeste interne IT-teams hebben nu al een volle agenda. Ze beheren infrastructuur, ondersteunen gebruikers, voeren cloudmigraties uit, onderhouden bedrijfsapplicaties en zorgen dat alles blijft draaien, vaak met beperkte capaciteit. NIS2 voegt daar een extra laag aan toe: gestructureerd risicomanagement, rapportages aan de directie, gedocumenteerde maatregelen, meerlaagse incident response-plannen en een doorlopende beoordeling van leveranciersrisico’s. Dit is gereguleerde beveiligingsgovernance en daar zijn de meeste mkb-teams niet op ingericht.

Deze eisen maken een bredere realiteit zichtbaar. Effectieve NIS2-naleving hangt af van continue monitoring en snelle besluitvorming. Het vraagt om het detecteren van afwijkingen, het correleren van gebeurtenissen over verschillende systemen, het valideren van incidenten binnen strikte meldtermijnen en het zorgvuldig vastleggen van onderzoeksstappen voor toezichthouders. Dat zijn taken die horen bij een modern Security Operations Center (SOC) en niet bij een algemene IT-afdeling.

Daar komt schaal bij. Dreigingen veranderen dagelijks, leveranciers worden voortdurend toegevoegd of vervangen en afhankelijkheden verschuiven continu. Het is onrealistisch om te verwachten dat een klein IT-team dit handmatig kan bijhouden, terwijl het ook de dagelijkse operatie ondersteunt. De werklast is te breed en de verwachtingen vanuit de wet zijn te complex.

Dat betekent niet dat interne teams tekortschieten. Ze zijn simpelweg niet bedoeld om deze verantwoordelijkheid alleen te dragen. Een duurzame NIS2-strategie combineert intern eigenaarschap met specialistische ondersteuning. Met de juiste externe partner kunnen organisaties voldoen aan wettelijke eisen, terwijl IT-teams zich blijven richten op wat het bedrijf draaiende houdt.

Wat zijn de gevolgen als je niet voldoet?

Niet-naleving van NIS2 kan leiden tot aanzienlijke administratieve boetes en bindende verbetermaatregelen van toezichthouders zoals de Rijksdienst Digitale Infrastructuur (RDI) of sectorspecifieke autoriteiten. In ernstige gevallen kan dit zelfs resulteren in tijdelijke opschorting van activiteiten die kritieke diensten raken.

Minstens zo ingrijpend is reputatieschade. Klanten, partners en verzekeraars beschouwen NIS2-naleving steeds vaker als een basisvoorwaarde. Een beveiligingsincident in combinatie met niet-naleving kan leiden tot verlies van vertrouwen, omzetverlies en hogere cyberverzekeringspremies of zelfs uitsluiting.

De 7 stappen naar NIS2-paraatheid

Stap 1. Controleer of de NIS2 op jou van toepassing is

Verifieer je classificatie en toezichthouder via officiële kanalen. Organisaties in de toeleveringsketen doen er verstandig aan minimaal het basisniveau te hanteren.

Stap 2. Registreer je organisatie

Registratie bij het NCSC via MijnNCSC.nl is verplicht en vormt de basis voor meldplicht en officiële communicatie.

Stap 3. Bereid je voor op incidentmeldingen

Wees klaar om autoriteiten binnen 24 uur op de hoogte te stellen van een significant incident en om binnen 72 uur een gedetailleerd rapport in te dienen. Dit vereist een getest incident response-plan dat escalatiepaden, verantwoordelijkheden en communicatielijnen definieert, en zorgt voor paraatheid voor integratie met het nationale Cyber Security Incident Response Team (CSIRT).

Stap 4. Versterk governance en aansprakelijkheid

Leg verantwoordelijkheden vast, betrek de directie actief en zorg dat management en bestuur zijn voorbereid op besluitvorming tijdens incidenten.

Stap 5. Beoordeel risico's en implementeer maatregelen

Voer risicoanalyses uit en implementeer passende technische en organisatorische maatregelen, zoals MFA, patchmanagement en netwerksegmentatie.

NIS2 vereist continue monitoring, detectie en respons. Voor veel mkb-organisaties is het organiseren van 24/7 dekking en specialistische expertise intern niet haalbaar. Daarom is het de missie van Eye Security om IT-teams te ontlasten met één geïntegreerd beveiligingspakket, inclusief 24/7 detectie en respons, expertbegeleiding en verzekeringsdekking. Zo wordt voldaan aan de zorgplicht van NIS2, zonder dat beveiliging onbetaalbaar of onbeheersbaar wordt.

Stap 6. Beveilig de supply chain

Breng kritieke leveranciers in kaart, stel beveiligingseisen, leg deze contractueel vast en monitor naleving. Test herstel- en back-upplannen regelmatig.

Stap 7. Beheer, valideer en demonstreer naleving

NIS2-naleving is doorlopend. Met monitoring, documentatie en auditvoorbereiding toon je structureel aan dat je aan de richtlijn voldoet.

In de praktijk markeren deze zeven stappen de verschuiving van checklists naar aantoonbare verantwoordelijkheid. Ze versterken samen de ‘ga uit van een inbreuk’-mindset. Cyberweerbaarheid onder NIS2 is geen eenmalige inspanning, maar een continue inzet voor paraatheid.

Hoe Eye Security helpt

Een van de diensten die we aanbieden is Managed Extended Detection and Response (MXDR). Deze dienst omvat niet alleen de afhandeling van incidenten, maar ook de continue monitoring van je endpoints en cloudomgeving om aanvallen vroegtijdig te detecteren en te voorkomen. Dit is een belangrijke stap richting betere bescherming en draagt ook bij aan een deel van de vereisten die worden gesteld binnen de NIS2-richtlijn.

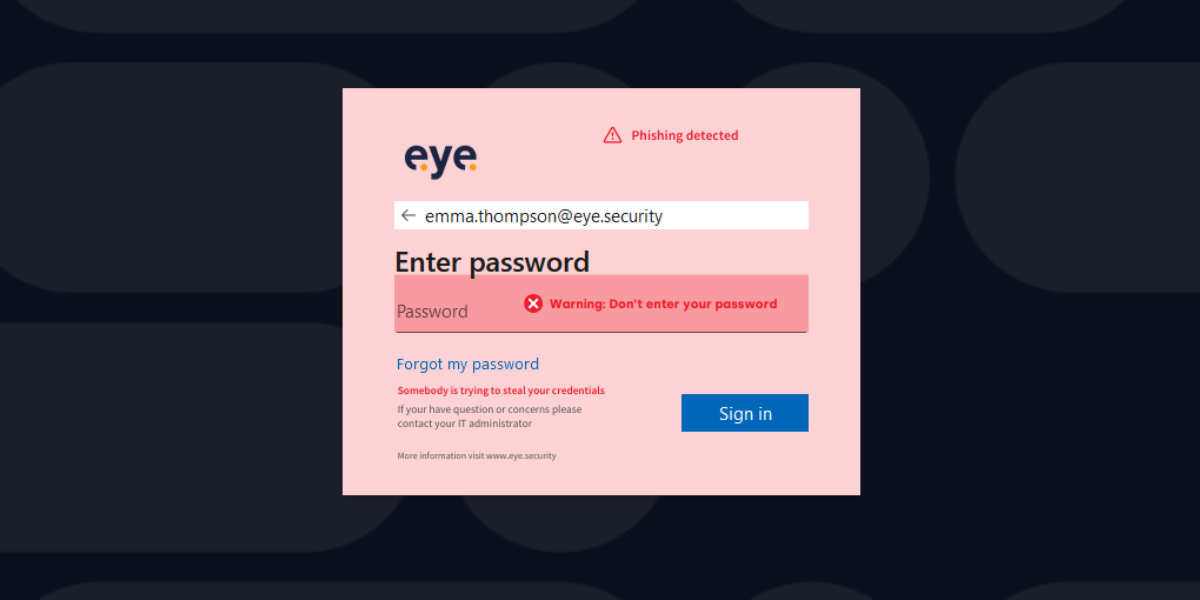

Daarnaast bieden we een Awareness-service, waarin we je medewerkers trainen om bewuster om te gaan met cyberveiligheid. Regelmatige phishing-simulaties en extra trainingen helpen medewerkers beter te reageren op bedreigingen en vergroten de algehele veiligheid van je organisatie.

Onze MDR-dienst is een grote stap in de goede richting van NIS2 compliance. Het versterkt niet alleen de cyberweerbaarheid van je organisatie, maar helpt ook bij het voldoen aan enkele belangrijke aspecten van de richtlijn.