Een kritieke kwetsbaarheid in GeoServer is opnieuw relevant geworden, omdat er recentelijk een hacktool is gepubliceerd die het mogelijk maakt de kwetsbaarheid te misbruiken. De kwetsbaarheid brengt een aanzienlijk risico met zich mee voor organisaties die nog niet de nodige patches van februari hebben doorgevoerd. Eye Security heeft onderzoek gedaan naar de kwetsbaarheid. Gemeenten, universiteiten en diverse andere instellingen bevinden zich onder de lijst van kwetsbare organisaties.

Onze hoogste prioriteit is de veiligheid van onze klanten. Daarom heeft ons Threat Intelligence-team onze klanten vanmorgen geïnformeerd over specifieke kwetsbare hosts, gebruikmakend van endpoint data en online kwetsbaarheidsscans van hun aanvalsoppervlak.

De impact van deze kwetsbaarheid reikt verder dan alleen het risico op ransomware-aanvallen. Hoewel het risico op ransomware beperkt blijft, bestaat er een grotere kans op datalekken, het verzamelen van inloggegevens en aanpassingen aan de website, wat aanzienlijke schade kan toebrengen aan de reputatie van jouw organisatie. Om de veiligheid van jouw GeoServer-server te waarborgen, raden we je ten zeerste aan om direct actie te ondernemen. Volg deze stappen:

Om de veiligheid van jouw GeoServer-server te waarborgen, raden we je ten zeerste aan om direct actie te ondernemen. Volg deze stappen:

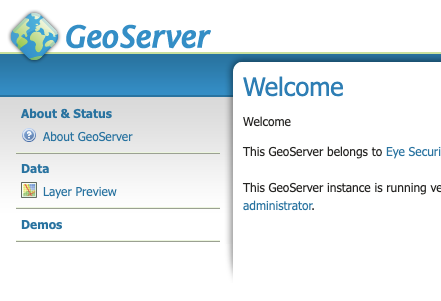

- Controleer of je GeoServer in jouw organisatie draait en controleer de versie. Je kunt doen door de openbare landingspagina van GeoServer te bezoeken en te zoeken naar "Deze GeoServer-instantie draait versie […]".

- Alle versies onder 2.21.4 (voor de 2.21.x-reeks) of 2.22.2 (voor de 2.22.x-reeks) zijn kwetsbaar.

- Bijvoorbeeld, versie 2.21.2 is kwetsbaar omdat ouder is dan 2.21.4. Patchen is daarom cruciaal.

- Als jouw server een kwetsbare versie draait, pas dan direct de beschikbare patch toe die sinds februari 2023 beschikbaar is.

- Ga naar https://geoserver.org/download/ voor de juiste instructies van GeoServer en raadpleeg hun documentatie via https://docs.geoserver.org/stable/en/user/installation/upgrade.html.

- Als patchen niet direct mogelijk is, overweeg dan om de server tijdelijk uit te schakelen om het risico op misbruik te minimaliseren, of overweeg het afsluiten van internettoegang via de edge firewall.

We begrijpen het belang van het beschermen van jouw gegevens en systemen. Daarom raden we je ten zeerste aan om dit risico zo snel mogelijk te mitigeren om mogelijke beveiligingsinbreuken te voorkomen.

Kwetsbare organisaties in Nederland, Duitsland en België. Meer informatie en technische details over de kwetsbaarheid, vind je hier:

Meer informatie en technische details over de kwetsbaarheid, vind je hier:

- Hacktool: GitHub - GeoServer Hacking Tool

- Officiële CVE (februari): CVE-2023-25157 - Common Vulnerabilities and Exposures

Onderneem vandaag nog actie om jouw GeoServer-server te beschermen en de veiligheid van de gegevens van jouw organisatie te waarborgen. Als je vragen hebt of hulp nodig hebt, neem gerust contact op met ons team.